1、漏洞概述

近日,WebRAY 安全服务产品线监测到Microsoft官网发布了4月安全更新,本次共发布了包含Windows Network File System、Windows RDP、Windows Remote Procedure Call Runtime、Windows SMB、Windows Defender、Microsoft Office SharePoint、Microsoft Office Excel、Windows Kerberos等产品和组件在内的145个漏洞补丁。

其中,编号为CVE-2022-26809的Remote Procedure Call Runtime远程代码执行漏洞需特别关注,该漏洞无需身份认证和用户交互,仅通过向受影响的目标服务器发送特制的RPC请求,即可触发并达到远程代码执行的目的。同时Remote Procedure Call易被蠕虫漏洞影响,WebRAY安全服务产品线建议受影响客户及时进行安全更新。

WebRAY安全服务产品线将持续关注该漏洞进展,并将第一时间为您更新该漏洞信息。

部分漏洞详细介绍:

CVE-2022-26809 - Remote Procedure Call Runtime远程代码执行漏洞

Remote Procedure Call Runtime存在远程代码执行漏洞,攻击者通过构造特殊的RPC请求即可触发该漏洞,成功利用此漏洞可在目标系统上执行任意代码。

CVE-2022-24491/24497 - Windows Network File System远程代码执行漏洞

Windows Network File System存在远程代码执行漏洞,未经身份认证的远程攻击者可向目标系统发送特制NFS协议网络消息即可触发该漏洞,成功利用漏洞可在目标系统上执行任意代码。

CVE-2022-26904 Windows User Profile Service权限提升漏洞

Windows User Profile Service存在权限提升漏洞,经过身份认证的攻击者以条件竞争的方式实现本地提权。目前该漏洞利用代码已公开,同时并集成在漏洞攻击框架MetaSploitFramework中。

2、影响范围

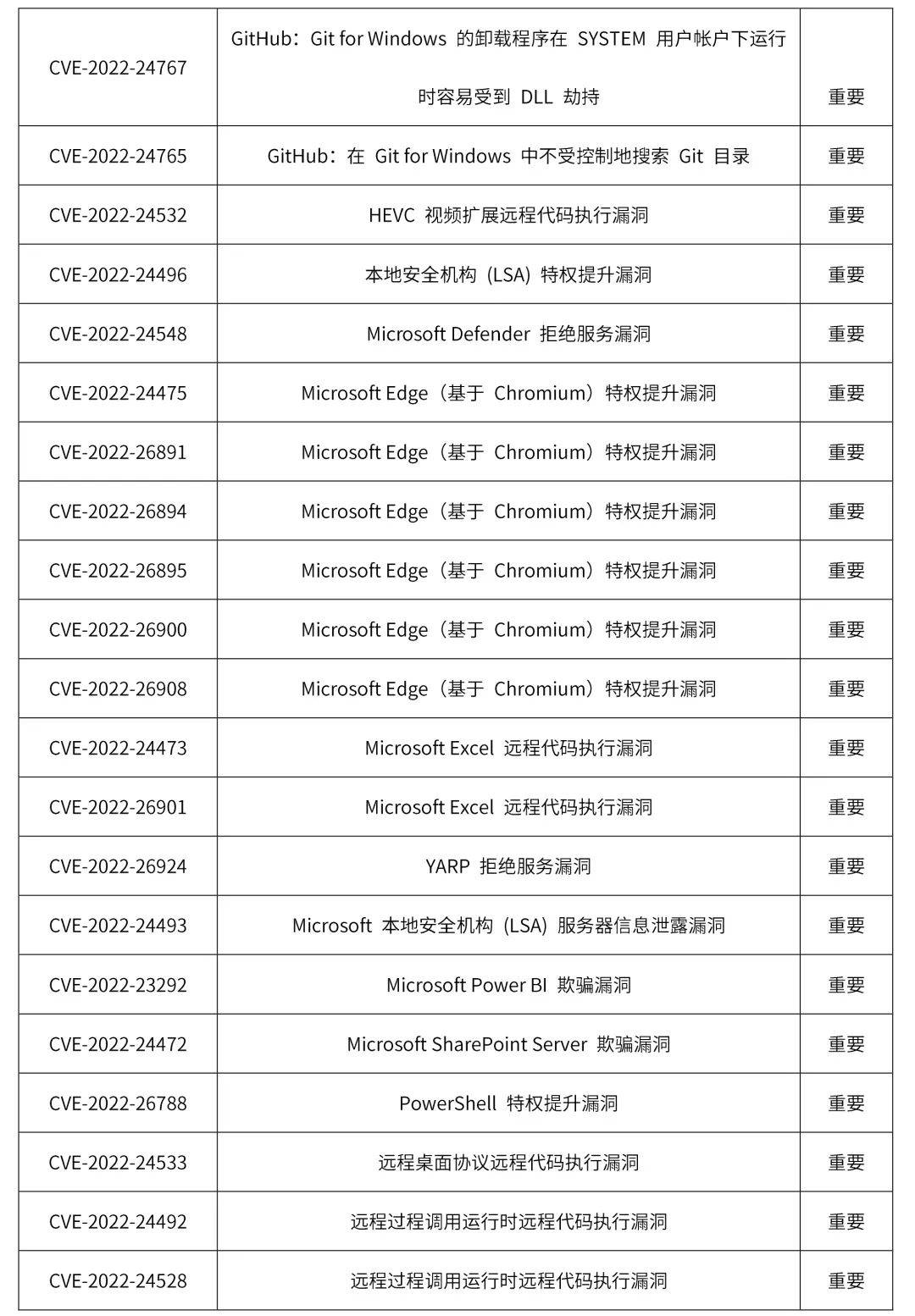

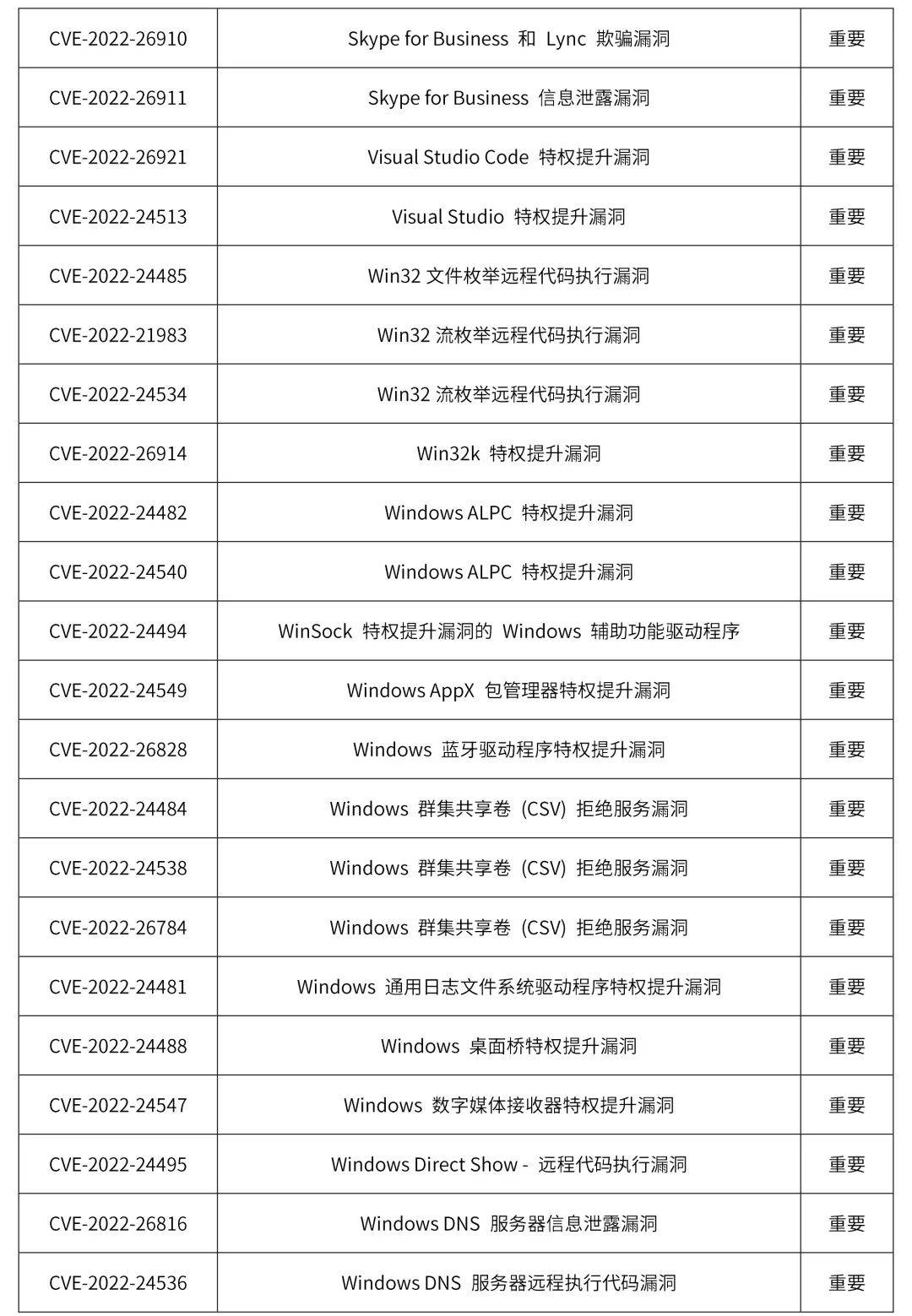

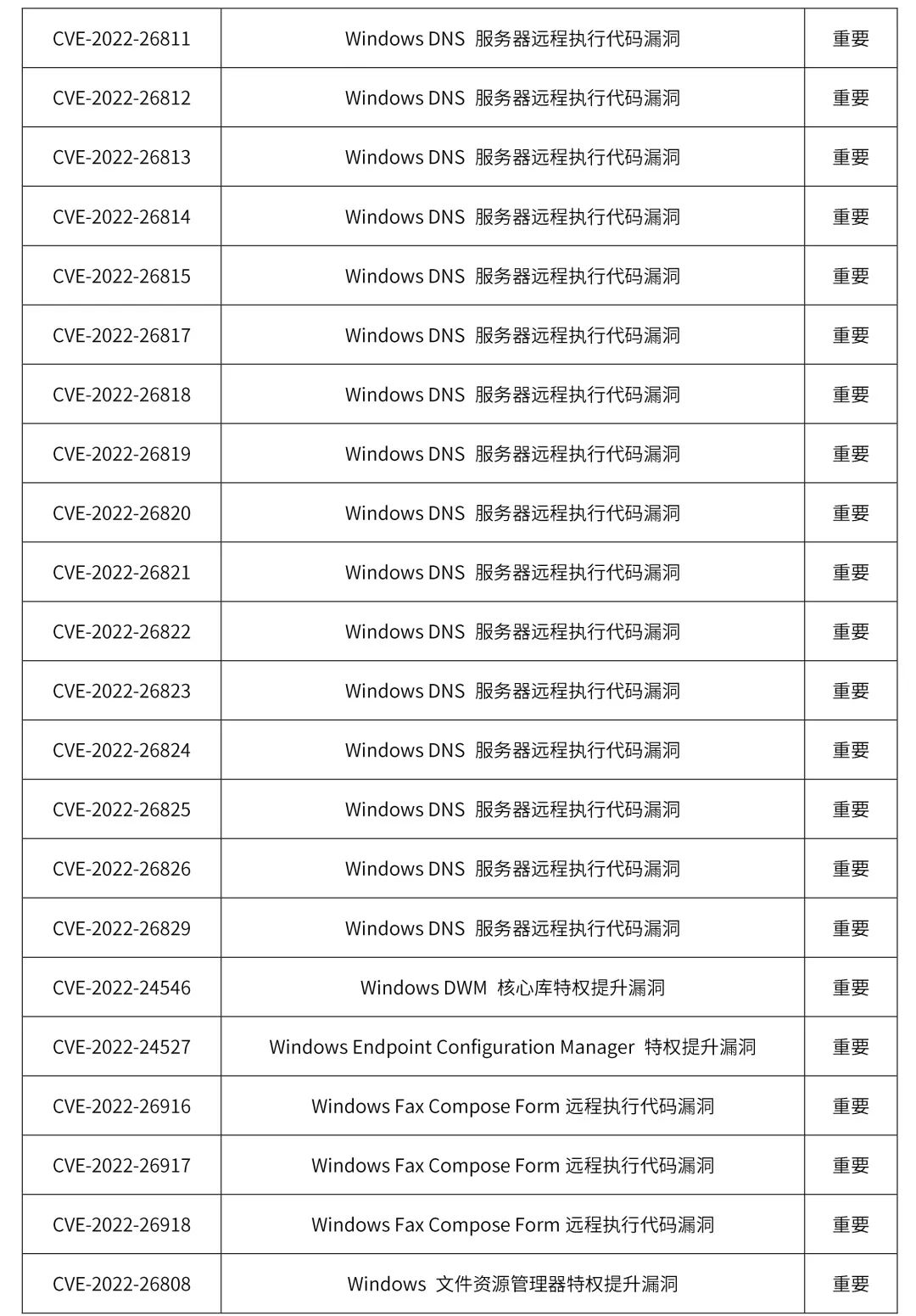

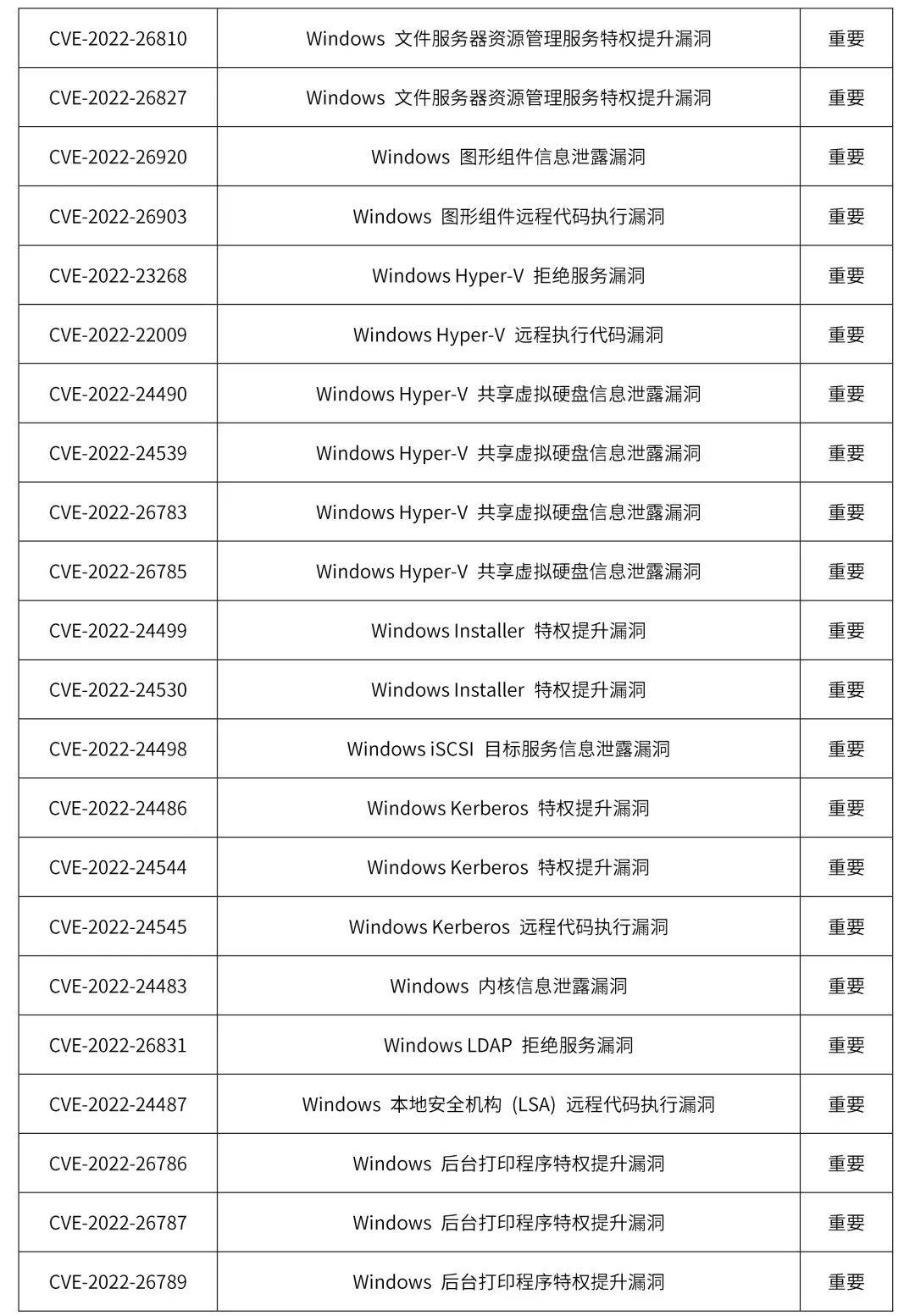

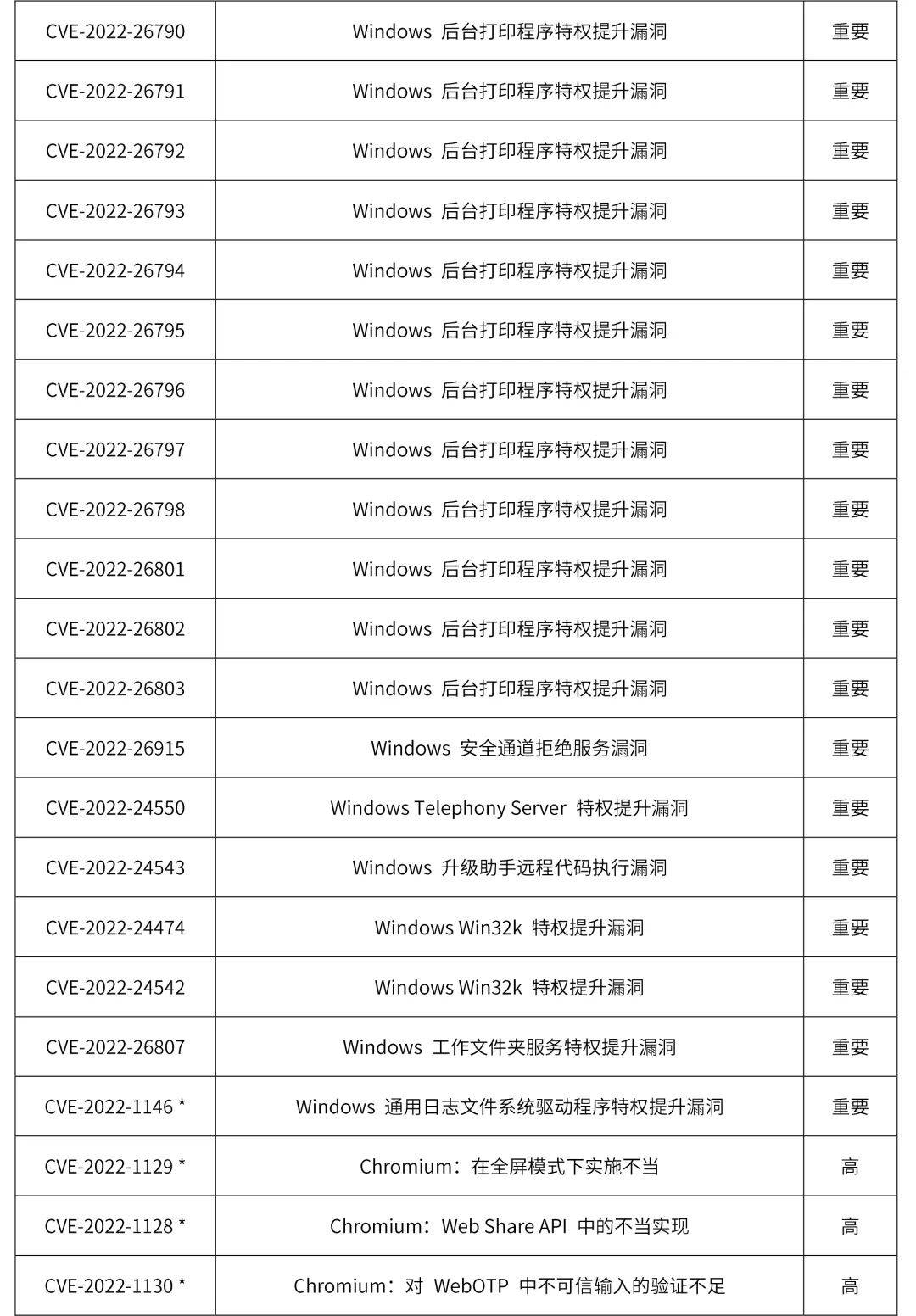

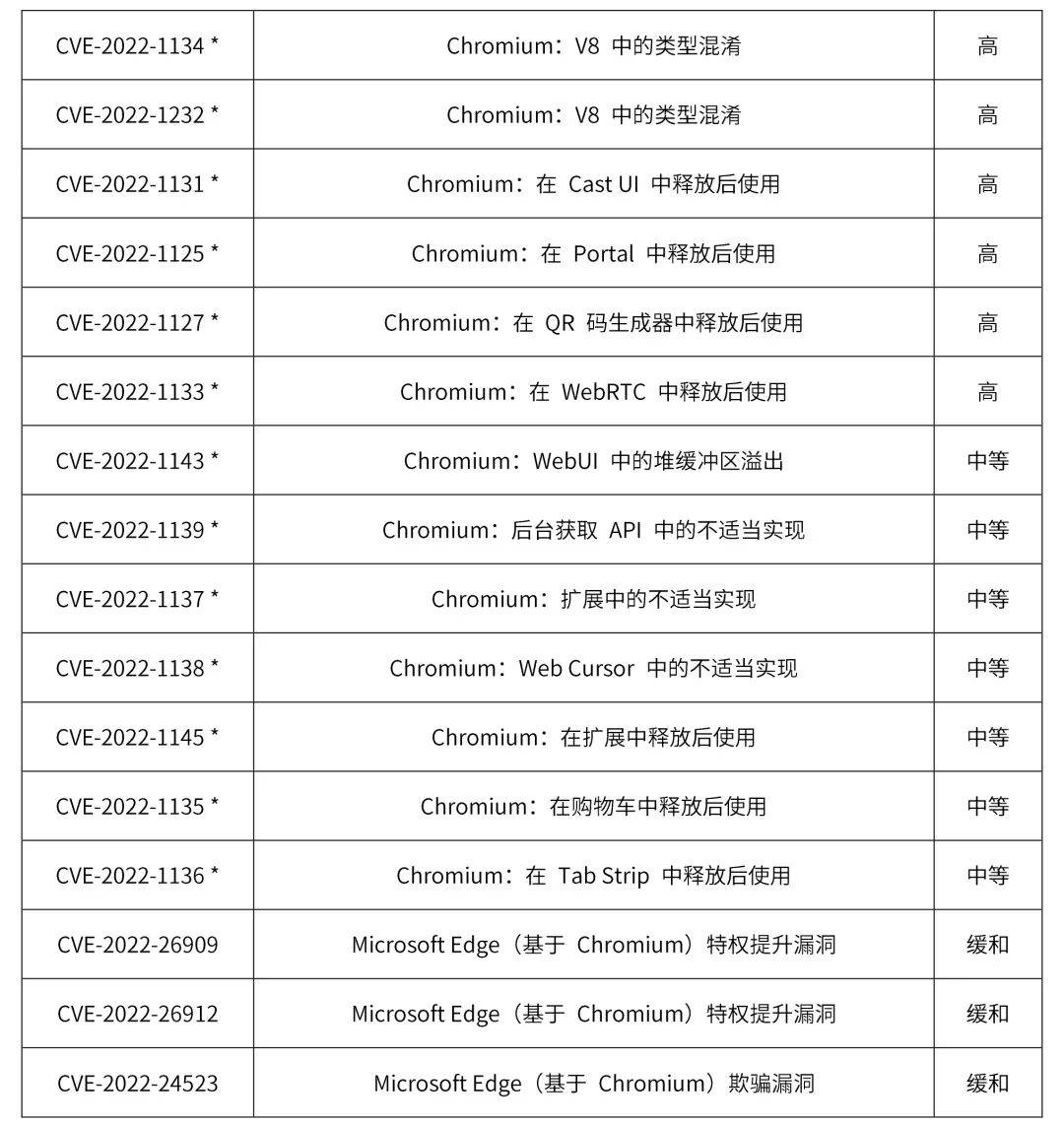

微软发布的2022年4月CVE的完整列表:

3、漏洞等级

WebRAY安全服务产品线风险评级:高危

4、修复建议

1、通过Windows系统自动更新补丁,并在“Windows更新”->“查看更新历史记录”中确认更新是否成功安装;

2、手动安装补丁包,参考链接

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号