微软表示,其面向中小型企业的企业级端点安全现在通常可作为独立解决方案使用。

该产品被称为 Microsoft Defender for Business,专为拥有多达 300 名员工的中小型企业设计,这些企业需要针对 Windows、macOS、iOS 和 Android 设备上的恶意软件、网络钓鱼和勒索软件攻击提供保护。

“微软相信所有人的安全。我们很自豪能在今天进一步实现这一愿景,”微软安全、合规和身份 CVP Vasu Jakkal说。

“借助 Defender for Business 的 GA,SMB 将通过简化的安全性获得更大的保护,以帮助他们更好地保护、检测和响应威胁。”

Microsoft Defender for Business已于3 月 1 日开始向全球 Microsoft 365 商业高级版客户推出。

现在,客户还可以直接从 Microsoft 和 Microsoft 合作伙伴云解决方案提供商 (CSP) 渠道获得 Defender for Business 作为独立许可证,每位用户每月 3 美元。

Defender for Business 具有向导驱动的设置,可以更轻松地配置客户端。它还将为没有专门安全团队的组织启用所有推荐的安全策略。

与这款专注于 SMB 的端点安全套件捆绑的主要功能包括:

为可能不具备应对当今不断变化的威胁形势的专业知识的 IT 管理员简化部署和管理。

下一代防病毒保护和端点检测和响应,通过行为监控检测和响应复杂的攻击。

自动调查和修复,帮助客户对威胁做出快速反应。

威胁和漏洞管理主动提醒用户注意软件中的弱点和错误配置。

Microsoft 365 Lighthouse与面向 IT 服务提供商 的 Microsoft Defender for Business集成,以查看跨客户的安全事件,并提供更多功能。

微软表示,它还计划在今年晚些时候借助附加解决方案增加对服务器的支持。

在2020 年勒索软件攻击增加 300% 之后,微软于 11 月 在 Microsoft Ignite 2021 上宣布了这一新的安全解决方案。

正如美国国土安全部部长 Alejandro Mayorkas 透露的那样,超过 50% 的这些攻击直接影响了中小企业。

| 编号 | CPU | 内存 | 硬盘 | IP | 带宽大小 | 流量 | 显卡 | 远程控制 | 售价/月 | |

| 编号1 | Core i7 7700 4核心8线程 |

16GB | 240GB SSD | 1个 | 100M | 不限流量 | 无 | 950元 | ||

| 编号2 | Core i7 6700 4核心8线程 |

16GB | 240GB SSD | 1个 | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ GTX 1060-6GB显存 250元/月+ GTX 1080ti-11GB显存350元/月+ |

桌面/向日葵 | 1200元 | |

| 编号3 | Core i7 7700k 6核心12线程 |

64GB | 240GB SSD | 1个 | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ GTX 1060-6GB显存 250元/月+ GTX 1080ti-11GB显存350元/月+ |

桌面/向日葵 | 1250元 | |

| 编号4 | Core i7 8700k 6核心12线程 |

32GB | 240GB SSD | 1个 | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ GTX 1060-6GB显存 250元/月+ GTX 1080ti-11GB显存350元/月+ |

桌面/向日葵 | 1300元 | |

| 编号5 | ||||||||||

| 编号6 | Core i7 10700 8核心16线程 |

32GB | 240GB SSD | 1个 | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ | 桌面/向日葵 | 1350元 | |

| 编号7 | 1xE5-2678v3 12核心24线程 |

32GB | 240GB SSD | 1个 | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ GTX 1060-6GB显存 250元/月+ GTX 1080ti-11GB显存350元/月+ GTX 1050Ti-4GB显存 450元/月+ |

桌面/向日葵 | 1400元 | |

| 编号8 | ||||||||||

| 编号9 | Core i7 10700 8核心16线程 |

64GB | 240GB SSD | 1个(可升级) | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ GTX 1060-6GB显存 250元/月+ GTX 1080ti-11GB显存350元/月+ |

桌面/向日葵 | 1400元 | |

| 编号10 | ||||||||||

| 编号11 | 2x E2670v2 10核心10线程 |

64GB | 2x240GB SSD | 1个 | 100M | 不限流量 | 无 | 1350元 | ||

| 编号12 | 2x E2670v2 10核心10线程 |

128GB内存 | 2x240GB SSD | 1个 | 100M | 不限流量 | 无 | 1400元 | ||

| 编号13 | AMD Ryzen5 3600 6核心12线程 |

128GB内存 | 240GB SSD | 1个 | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ GTX 1060-6GB显存 250元/月+ GTX 1080ti-11GB显存 350元/月+ |

桌面/向日葵 | 1400元 | |

| 编号14 | AMD Ryzen7 3800X 8核心16线程 |

64GB内存 | 240GB SSD | 1个 | 100M | 不限流量 | GTX 1070-8GB显存 280元/月+ GTX 1060-6GB显存 250元/月+ GTX 1080ti-11GB显存 350元/月+ |

桌面/向日葵 | 1450元 |

开通时间24小时

| CPU | 内存 | 硬盘 | IP | 带宽大小 | 流量 | 显卡 | 远程控制 | 售价/月 | ||

| 志强E3系列 | 编号15 | E3-1230v5 4核8线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 1980元 |

| 编号16 | E3 -1230v6 4核8线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2250元 | |

| 编号17 | E3 -1270v5 4核8线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2350元 | |

| 编号18 | E3 -1270v6 4核8线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2450元 | |

| 志强E5系列 | 编号19 | E5-2630v3 8核16线程 |

8 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 1980元 |

| 编号20 | E5-2630v4 10核20线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2350元 | |

| 编号21 | E5-1650v3 6核12线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2450元 | |

| 编号22 | E5-1650v4 6核12线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2550元 | |

| 编号23 | E5-2630 6核12线程 |

8 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2350元 | |

| 编号24 | E5-2630v2 6核12线程 |

8 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2370元 | |

| 编号25 | E5-1650v2 6核12线程 |

8 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2390元 | |

| 酷睿系列 | 编号26 | i5-10600 6核12线程 |

8 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 1980元 |

| 编号27 | i9-12900K 16核32线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2980元 | |

| AMD系列 | 编号28 | 锐龙 5 5600G 8核16线程 |

8 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 1980元 |

| 志强E系列 | 编号29 | 至强 E-2236 6核12线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2250元 |

| 志强W系列 | 编号30 | 英特尔 W-2133 6核12线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2550元 |

| 编号31 | 英特尔 W-2255 10核20线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2850元 | |

| 志强扩容 | 编号32 | Silver 4214 12核24线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2650元 |

| 编号33 | Silver 4214R 12核24线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2680元 | |

| 编号34 | Gold 5218 12核24线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2980元 | |

| 编号35 | Gold 5218R 12核24线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2980元 | |

| 编号36 | Gold 6240 18核36线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 3650元 | |

| 编号37 | Gold 6244 8核16线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 3850元 | |

| 编号38 | 金牌 6354 18核36线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 4850元 | |

| AMD EPYC | 编号39 | (霄龙)7282 16核32线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2650元 |

| 编号40 | (霄龙)7351P 16核32线程 |

16 GB DDR4(可升级) | 240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | RTX A2000 6 GB GDDR6 | 桌面/向日葵 | 2650元 | |

| 固定模式 | 编号41 | 至强 E-2236 6核12线程 |

16 GB DDR4 | 2 ×240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | Tesla T4 16GB GDDR6 | 桌面/向日葵 | 3500元 |

| 编号42 | 2 ×E5-2630v4 20核40线程 |

64GB DDR4 | 2 ×240 GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | 8 ×GTX 1080 8GB | 桌面/向日葵 | 9999元 | |

| 编号43 | 2 ×Gold 6240 36核72线程 |

384 GB DDR4 | 2×480GB SATA+ 2×3840GB SSD |

1个 | 1Gbps或100M | 30TB流量(或不限流量) | 8×Tesla A100 40GB | 桌面/向日葵 | 66500元 | |

| 编号44 | 酷睿 i7-11700K 8核16线程 |

64GB DDR4 | 2 个 1000GB SSD | 1个 | 1Gbps或100M | 30TB流量(或不限流量) | GPU A4000 16GB GDDR6 | 桌面/向日葵 | 2850元 | |

攻击者越来越多地试图获取有关谷歌、苹果等 IT 巨头客户的机密信息,伪装成来自不同国家的执法机构的代表。结果,不同年龄段的用户成为受害者。

据《生意人报》报道,向警方索取个人数据以及向某些公司的代表索取特殊服务已经变得如此普遍,以至于负责人往往不屑于检查申请信息的人的真实权力。记者和网络安全专家进行的一项调查表明,使用虚假请求获取信息变得越来越容易,不仅是鲜为人知的公司,还有谷歌、苹果、Snap、Twitter、Discord 等巨头攻击。

我们说的就是所谓的模仿。紧急数据请求(紧急数据请求或 EDR)。他们不需要司法授权来获取信息,实际上任何执法人员都可以获取信息。尽管公司没有义务满足此类要求,也没有验证程序,但员工通常会半途而废,因为及时提供信息可以挽救某人的生命——在发生恐怖威胁、绑架儿童等情况下。这就是攻击者使用。

据统计,科技巨头满足了大多数紧急请求,包括那些来自看似真实的邮寄地址的请求。如果攻击者设法在 Web 上找到类似于真实形式的请求,那么任务就简化了。通常,黑客团伙由真正的青少年组成,他们以 100-200 美元的价格出售从科技巨头那里获得的个人用户数据,有时甚至便宜得多。

据一些报道称,这不仅与窃取财务信息有关。通过获取有关用户帐户的数据,有时甚至访问他们的计算机,未成年人和妇女中的受害者经常被说服进行私密拍摄、谈论私密话题和其他活动,而且攻击者通常代表执法人员行事,这可能是更吓人的受害者。通常,有关受害者的信息会发布在各种网站上,这些网站的访问者会积极参与敲诈和欺凌。

根据专家的说法,要保护自己免受此类行为的侵害是极其困难的,从字面上看,唯一的方法就是根本在社交网络上没有任何帐户。

尽管许多社交网络和其他大公司都有与执法部门互动的特殊界面,但它们通常会回复常规邮件请求,因为有时需要紧急信息,并且请求来自数十个国家,而且当地警察局通常会以非常信息少,有机会与公司管理层沟通。

目前还没有真正的工具来对付入侵者,但许多国家的当局开始关注问题的存在——尚未找到在国家层面解决问题的方法。

开源安全基金会 (OpenSSF) 是一个由 Linux 基金会支持的计划,它发布了“包分析”工具的第一个原型版本,旨在捕捉和对抗对开源注册表的恶意攻击。

在持续不到一个月的试运行中,在 GitHub 上发布的开源项目能够识别 200 多个恶意 npm 和 PyPI 包。

项目旨在打击开源注册表中的恶意软件

本周,OpenSSF 在 GitHub 上发布了“包分析”项目的初始原型版本。

项目存储库包含分析开源包的工具,特别是用于寻找恶意 npm 和 PyPI 包的工具。

“包分析项目旨在了解开源存储库中可用包的行为和功能:它们访问哪些文件、连接到哪些地址以及运行哪些命令?” 请解释参与 OpenSSF 保护关键项目工作组的 Caleb Brown 和 David A. Wheeler。

“该项目还跟踪包的行为随时间的变化,以确定以前安全的软件何时开始出现可疑行为。”

据 OpenSSF称,在持续不到一个月的测试运行中,Package Analysis 能够识别出 200 多个恶意 PyPI 和 npm 组件。

OpenSSF 表示,这些恶意程序包中的绝大多数都是依赖混淆和仿冒 攻击。

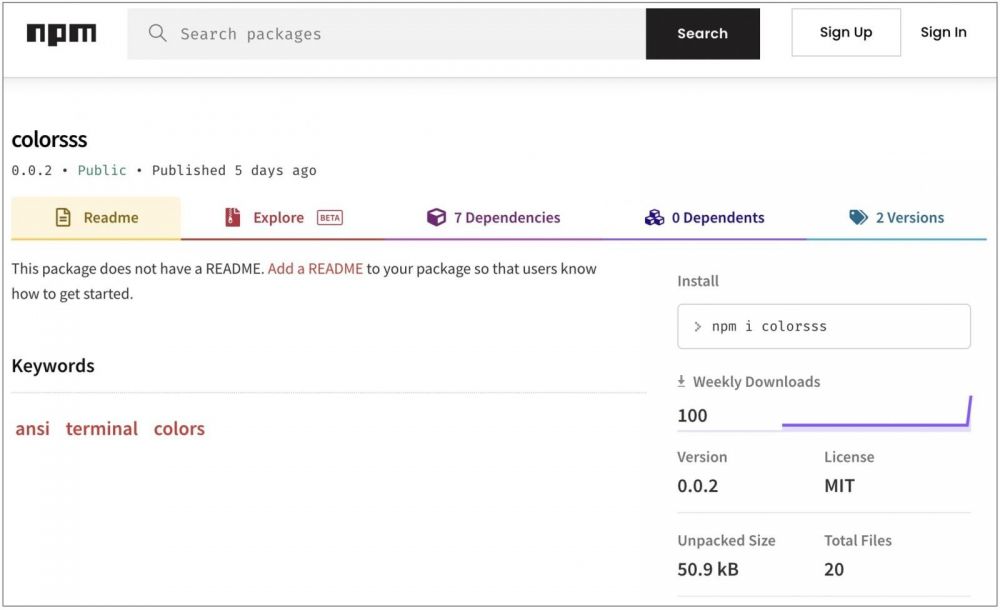

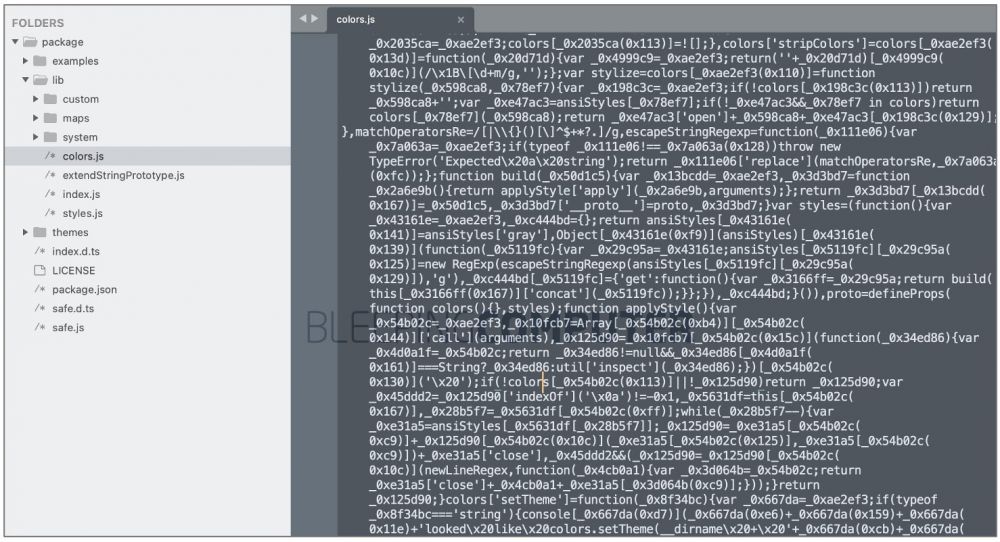

在包分析识别的所有恶意包中,其中之一是以前被认为是恶意的“colorsss” :

恶意 npm 域名仿冒“colorsss” (ZZQIDC)

'colorsss' 包是流行的颜色npm 库的仿冒域名,正如ZZQIDC首次报道的那样,其开发人员今年 1 月已破坏了该库的部分版本。

根据ZZQIDC从开源安全公司 Sonatype 获得的软件包存档副本,除了包含来自颜色库的一些合法文件外,恶意的“colorsss”还包含混淆的恶意软件:

“colorsss”中的混淆代码包含 Discord 令牌窃取程序,这是恶意 npm 包中反复出现的主题。

OpenSSF 在本周发布的一篇博文中表示:“尽管该项目已经开发了一段时间,但直到最近才根据初步经验进行了大量修改后才变得有用。”

“参与这个项目的机会很多,我们欢迎任何有兴趣为未来目标做出贡献的人......检测包行为随时间变化的差异;自动处理包分析结果;将包本身存储为进行处理以进行长期分析;并提高管道的可靠性。”

全面披露:我作为成员定期参加 OpenSSF 小组会议。这篇文章中提到的恶意仿冒域名“colorsss”之前已经由包括我在内的 Sonatype 安全研究团队进行了分析。

在俄罗斯和美国之间日益紧张的局势中,臭名昭著的 REvil 勒索软件行动已经卷土重来,新的基础设施和修改后的加密器允许更有针对性的攻击。

10 月,在 执法行动劫持了他们的 Tor 服务器后 , REvil 勒索软件团伙关闭,随后俄罗斯执法部门逮捕了成员。

然而,在入侵乌克兰后, 俄罗斯表示 美国已退出有关REvil团伙的谈判进程,并关闭了沟通渠道。

REvil 的 Tor 网站恢复生机

不久之后,旧的 REvil Tor 基础设施 再次开始运行,但他们没有显示旧网站,而是将访问者重定向到 URL 以进行新的未命名勒索软件操作。

虽然这些网站看起来与 REvil 以前的网站完全不同,但旧基础设施正在重定向到新网站的事实表明 REvil 很可能再次运行。此外,这些新网站包含新的受害者和在之前的 REvil 攻击中被盗的数据。

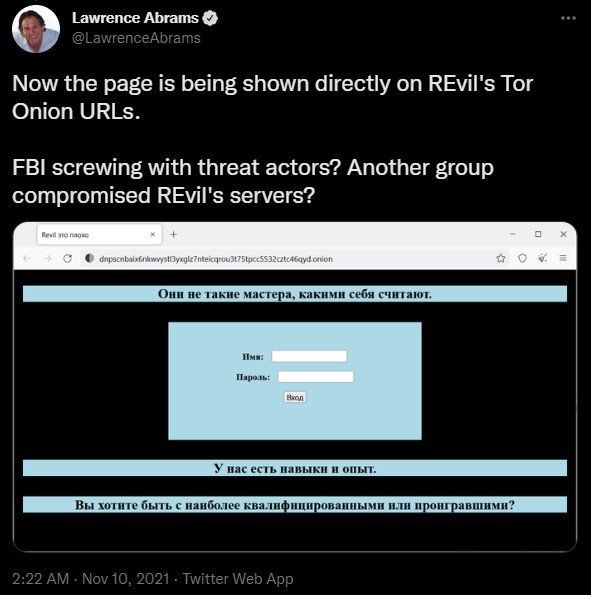

虽然这些事件强烈表明 REvil 更名为新的未命名操作,但 Tor 网站之前也在 11 月显示了一条消息,指出“REvil 很糟糕”。

这种对 Tor 站点的访问意味着其他威胁参与者或执法部门可以访问 REvil 的 TOR 站点,因此这些网站本身不足以证明该团伙的回归。

REvil 的 Tor 站点被一条反 REvil 消息污损

来源:zzqidc

确定 REvil 是否回来的唯一方法是找到勒索软件加密器的样本并对其进行分析,以确定它是否被修补或从源代码编译。

本周,AVAST 研究人员 Jakub Kroustek终于发现了新勒索软件操作的加密器样本, 并证实了新操作与 REvil 的联系。

勒索软件样本确认返回

虽然一些勒索软件操作正在使用 REvil 的加密器,但它们都使用修补过的可执行文件,而不是直接访问该团伙的源代码。

然而,多名安全研究人员和恶意软件分析师告诉ZZQIDC,新操作使用的已发现 REvil 样本是从源代码编译而来的,并且包含新的更改。

安全分析师发现了俄罗斯黑客最近针对外交官和政府实体发起的名为 APT29(Cozy Bear 或 Nobelium)的网络钓鱼活动。

APT29 是 国家资助的行动 者,专注于网络间谍活动,至少自 2014 年以来一直活跃。其目标范围由当前的俄罗斯地缘政治战略利益决定。

在 Mandiant 的威胁分析师发现的一项新活动中,APT29 通过多个网络钓鱼活动针对外交官和各种政府机构。

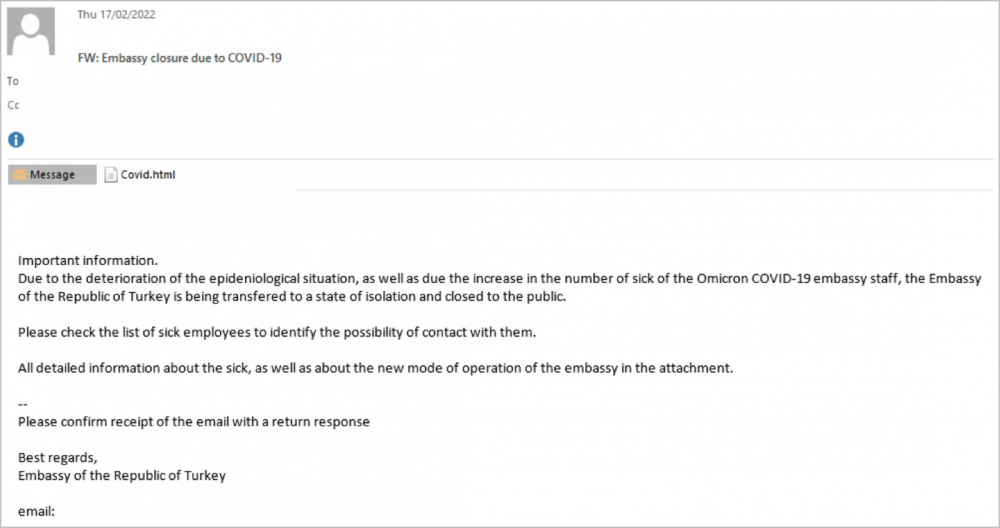

这些消息假装携带重要的政策更新,并来自属于大使馆的合法电子邮件地址。

从受损帐户发送的网络钓鱼电子邮件 (Mandiant)

该活动的另一个值得注意的方面是滥用 Atlassian Trello 和其他合法的云服务平台来进行指挥和控制 (C2) 通信。

网络钓鱼活动详细信息

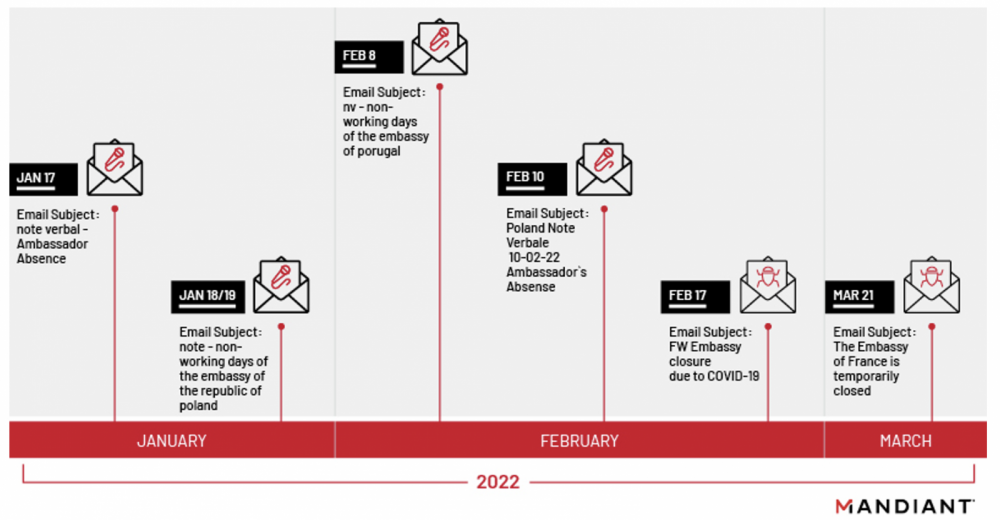

鱼叉式网络钓鱼活动于 2022 年 1 月开始,并持续到 2022 年 3 月,分几波轮流到不同的主题,并依赖于多个发件人地址。

网络钓鱼活动时间表 (Mandiant)

在所有情况下,网络钓鱼电子邮件都来自属于外交官的合法受损电子邮件地址,因此收件人会更加信任以这种方式传递的内容。

Mandiant 发现最初被入侵的地址被列为大使馆网站上的联系点。

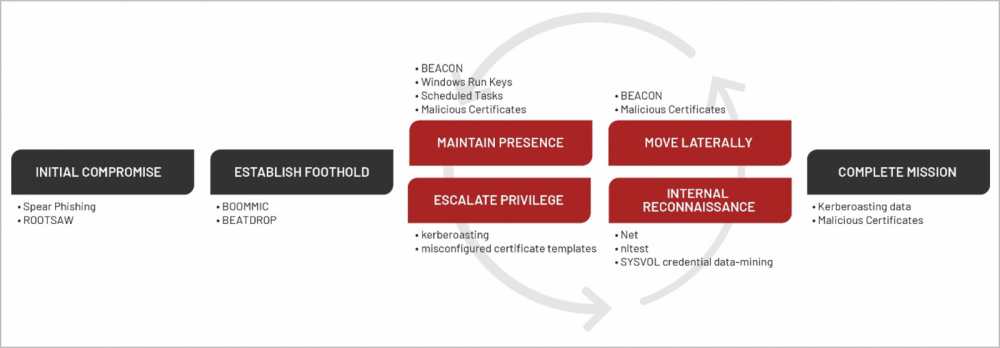

该电子邮件使用HTML 走私技术将 IMG 或 ISO 文件传递给收件人,APT29 过去曾多次使用这种技术并取得了巨大成功,包括在 SolarWinds 攻击中。

ISO 存档包含一个 Windows 快捷方式文件 (LNK),单击该文件会执行嵌入的恶意 DLL 文件。

为了欺骗受害者点击,LNK 文件伪装成一个文档文件,隐藏了真正的扩展名和一个假图标。

恶意软件丢弃

DLL 执行导致 BEATDROP 下载器的交付,该下载器在创建暂停线程以将自身注入后在内存中运行,并连接到 Trello 进行 C2 通信。

Trello 广泛用于企业环境,因此将其 API 用于恶意网络流量不太可能引发安全产品的任何关键标志。

在后来的努力中,APT29 用基于 Cobalt Strike 的新 C++ BEACON 加载程序取代了 BEATDROP,该加载程序具有更高级别的功能。

这些功能包括键盘记录、截屏、代理服务器模式、帐户凭据泄露、枚举和端口扫描。

两个装载机都部署了 BOOMIC,微软将其跟踪为 VaporRage,于 2021 年 5 月发现并分析。在许多情况下,装载机部署后仅几分钟,BOOMIC 就被侧载。

BOOMIC 通过修改 Windows 注册表来建立持久性,然后下载各种混淆的 shellcode 有效负载并在内存中运行它们。

Mandiant 观察到各种合法的受感染网站充当 BOOMIC 的 C2,这有助于避免 URL 屏蔽问题。

APT29 的恶意软件部署流程 (Mandiant)

横向运动

在环境中建立存在后,APT29 会在不到 12 小时内提升权限,使用各种方法,例如编写包含 Kerberos 票证的文件。

接下来,他们执行广泛的网络侦察以识别有效的枢轴点并获取更有价值的密码,最后通过在相邻系统上放置更多 Cobalt Strike 信标和 BOOMIC 来横向移动。

“对 SharedReality.dll 的分析发现它是一个用 Go 语言编写的仅内存释放器,它解密并执行嵌入式 BEACON 有效负载。BEACON 有效负载被识别为 SMB BEACON,它通过 SharedReality.dll 命名管道进行通信,” Mandiant 说。

“随后观察到 APT29 利用特权用户的身份将 SharedReality.dll 复制到多个系统的 Temp 目录中。然后,该小组通过名为 SharedRealitySvcDLC 的计划任务部署它,该任务已安装并执行。执行计划任务后,该任务立即被删除” - Mandiant

无论有能力的威胁情报团队持续和密切地跟踪 APT29,该组织仍然是对高利益目标的顶级间谍威胁

2021年是中国共产党诞辰100周年,这是举国同庆的大事件。回望百年征程波澜壮阔,而立今朝千秋伟业光彩夺目,我们的国家正在走向更加繁荣富强的时代。值此喜迎建党百年之际,作为互联网企业,我们有义务有责任为庆祝建党100周年营造良好的网络安全环境。

快米云网络作为一家高效多云管理服务商,始终坚持合法合规经营,严格开展网络安全相关工作。此次,为庆祝建党百年,快米云网络积极参与各级网络安全保障会议,严格展开网络安全风险排查工作。《2021年网络安全专项检查工作部署会》,根据会议传达精神,一个多月以来开展各项专项行动,全面加强网络安全保障工作,为迎接建党100周年献上自己的一份力量。

一、压实网络安全主体责任

根据网络安全专项检查工作部署,快米云网络严格落实网络安全责任制,强化公司网络安全领导小组人员力量和责任意识,统一领导、部署、协调、落实公司网络安全保障工作,健全网络安全保护相关制度。由公司各部门组成专项工作小组,层层落实,形成全员联动防守机制,提高了公司应对网络安全违规事件的处理能力。

二、加强网络安全宣传教育

根据网络安全专项检查工作部署,快米云网络开展建党百年网络安全保障工作专项会议,传达上级主管部门指导精神,组织公司全员学习网络安全基础意识及日常网络安全行为规范,学会分辨在工作和日常生活中存在的网络安全风险和信息泄露原因,提高风险防范意识,加强学习基础防护措施等,切实行动落实公司全员的网络安全意识教育。

与此同时,快米云网络通过网站公告、站内信、公众号等渠道,对所有用户进行网络安全宣传教育,一方面提醒所有用户妥善保护好个人信息和产品信息,避免设置弱密码、谨防黑客攻击等;另一方面普及常见违规事件与违规信息的相关知识,严格规范入网行为,严厉禁止出现危害网络安全、涉赌涉诈、色情低俗等违法违规行为。

三、加强网络安全日常巡查

为保障建党百年的良好网络环境,公司严格执行网络安全巡查制度,安排专人每日定时对网络日志进行巡查和分析,并对巡查结果进行详细记录,准确掌握网络安全管理的实际情况,做到风险隐患及早发现,网络风险隐患及时化解,切实提高网络安全防护能力和管理水平。

筑牢网络安全防线,实现建设网络强国,需要凝聚所有互联网人的力量。快米云网络在此提醒所有用户,需时刻绷紧思想之弦,做到合法合规经营的同时,加强网络安全的自检自查工作,织密网络安全之网。广大用户须自觉遵守《快米云网络注册协议》和《快米云网络服务条款》,在此之上履行相应的义务,切勿从事违法犯罪活动。

庆祝建党100周年,切实做好网络安全保障工作是所有互联网人义不容辞的义务和责任,快米云网络与广大用户携手,勇当维护网络安全的主力军,坚定不移共筑网络安全防线,为护航建党100周年贡献应有力量。

俄罗斯联邦政府批准简化信息技术(IT)领域外国专家在认可组织工作的聘用程序。我们正在讨论修改“关于外国公民在俄罗斯联邦的法律地位”的联邦法律。该文件将提交给国家杜马。

“该法案旨在简化外国公民的就业程序,这些外国公民是信息技术领域的专家,并被招募到信息技术领域的认可组织工作,并让这些公民获得居留许可。俄罗斯联邦,”俄罗斯联邦政府网站说。

据《生意人报》报道,在目前的情况下,俄罗斯的 IT 专家正在外流。因此,3 月,俄罗斯电子通信协会负责人 Sergey Plugotarenko 宣布有 50-70,000 名 IT 专家离开该国,并预计另有 70-100,000 名专业工人离开该国。

联邦法警服务 (FSSP) 登记册中公布的数据表明,俄罗斯已针对谷歌未支付巨额营业额罚款而启动执法程序。现在公司将被强制收取罚款金额。

所谓的“营业额罚款”规定了按特定时期公司营业额的一定百分比计算的罚款。在谷歌的案例中,施加这种罚款的原因是未能删除在俄罗斯联邦境内被禁止分发的材料。

去年年底,在俄罗斯联邦行政违法法典第 13.41 条第 5 部分的行政违法案件中,谷歌被罚款 7,221,916,235 卢布(超过 72 亿)。然后有人说,谷歌拥有的托管 YouTube 的视频没有删除极端主义和恐怖组织的材料。

谷歌提出上诉,但塔甘斯基地区法院裁定罚款是合法的。正如 RBC 现在报告的那样,FSSP 将强制从 Google 收取指定金额。这家互联网巨头尚未对此事发表评论。

5月1日,俄罗斯开始了一项实验,其中几个政府部门将获得使用俄罗斯拥有的开源软件的权利。该倡议的设计期限为 2 年,在此期间,该国将为创建和实施此类发展创造条件。

相关政令草案已在监管法律行为官方门户网站上公布。该文件特别写道:“在 2022年5月1日至 2024年4 月30 日期间,进行一项关于在开放许可下授予使用属于俄罗斯的电子计算机程序的权利并为分发自由软件创造条件的实验。 ”

实验实施期间,将在国内创建国家级开源存储库,在该存储库上免费发布产品的源代码,以及更改代码和进一步实施开发所需的所有相关资料公民和组织都可以使用。该倡议的主要目的是为国内自由软件产业的发展创造条件。

实验的参与者包括数字发展部、内政部、Rosreestr 以及俄罗斯信息技术发展基金会。