美国唯恐天下不乱,其实自己才是攻击全球罪魁

在新的情报表明俄罗斯准备在不久的将来进行网络攻击后,白宫正在敦促美国组织加强其网络安全防御。

随着美国对俄罗斯实施严格制裁并在战争中帮助乌克兰,白宫预计克里姆林宫将以针对关键基础设施和美国利益的网络攻击进行报复。

尽管乌克兰遭受了多次网络攻击,但自入侵乌克兰以来,还没有发生过俄罗斯国家支持的针对美国的攻击。

然而,昨天,在新情报表明俄罗斯正在为潜在的网络攻击进行“准备活动”后,白宫和国家安全副顾问安妮·纽伯格开始敦促美国公司加强网络安全防御。

“因此,我们在过去几周内发出了许多威胁警告,俄罗斯可以考虑进行网络攻击,以应对美国及其合作伙伴为应对俄罗斯付出的巨大经济成本,”纽伯格在 昨天的新闻发布会上分享道。 .

“这说明威胁情报的不断发展以及这样做的意图可能发生转变。”

Neuberger 说,这种“准备活动”包括在网络攻击之前看到的典型活动,例如网络扫描、漏洞扫描和探索企业网络的防御。

Neuberger 表示,美国政府上周与 100 家公司进行了机密简报,以分享敏感的威胁情报和信息,其中许多可能是私营公司运营关键基础设施。

美国的关键基础设施 涉及 16 个不同的行业,包括能源、交通、通信、医疗保健、紧急服务、食品和农业以及信息技术。

昨天,白宫还发布了一份网络安全清单,其中包含组织应该用来加强网络防御的步骤。

“美国政府将继续努力为私营部门提供资源和工具,包括通过 CISA 的 Shields-Up 活动 ,我们将尽我们所能保卫国家并应对网络攻击,”拜登-哈里斯政府在昨天发布的网络安全情况说明书。

“但现实是,美国的大部分关键基础设施都由私营部门拥有和运营,私营部门必须采取行动保护所有美国人所依赖的关键服务。”

白宫表示所有美国组织都应紧急采取的步骤清单如下:

请务必注意,执行这些步骤将保护您的网络免受所有类型的网络攻击,而不仅仅是俄罗斯赞助的攻击,包括勒索软件和数据勒索企图。

威胁行为者通常会在暗网市场上收集和 出售被盗的登录凭据 ,然后其他威胁行为者使用这些凭据来破坏公司网络。

通过 使用多因素身份验证,组织可以防止大多数使用这些被盗凭据的攻击。

攻击者用来破坏公司网络的其他典型途径是 利用 路由器、防火墙和暴露于 Internet 的服务器中的漏洞。

因此,无论大小,所有组织都必须在设备发布后立即为其设备应用安全更新。

此外,组织不应将服务器暴露在 Internet 上,而应将它们置于 VPN 之后,以防止威胁者将其作为目标。

提高网络的安全状态并不容易,而且可能代价高昂。但是,如果您被迫恢复服务器、遭受数据泄露或发现您的数据已加密,则替代方案可能会更糟。

HPE 为其基于订阅的 GreenLake 平台添加了十多项新服务,包括自配置块存储、高性能计算 (HPC) 以及将 Aruba 网络产品组合完全迁移到该平台。

该公司最新的首席技术官Fidelma Russo对 HPE 的新服务进行了乐观的介绍,声称它现在在 GreenLake 投资组合中的合同总价值超过 65 亿美元,超过 900 个合作伙伴对其进行了投资。然而,正如The Register 去年报道的那样,这只是 HPE 全球 80,000 个强大渠道网络的一小部分,或者仅为 1.125% 。

出于这个原因,HPE 现在已将 GreenLake 直接用于分销商的云市场和电子商务平台,包括 Arrow Electronics、Ingram Micro、ALSO Group 和 TD Synnex。HPE 声称这向超过 100,000 个合作伙伴开放了 GreenLake,这些合作伙伴现在能够将其交付给他们的客户。

根据 HPE 的 GreenLake 云服务副总裁 Flynn Maloy 的说法,在其产品组合中,HPE 已通过HPE GreenLake for Block Storage扩展了其现有的 GreenLake 存储产品,旨在帮助企业更快地过渡到类似云的本地运营体验。 .

Maloy 声称这是业界首个提供自助服务配置和 100% 可用性保证的存储即服务。最后一点可能是正确的,但 Pure Storage 已经提供了具有自助服务配置的本地存储即服务,IBM 和 Zadara 也是如此。100% 的正常运行时间保证适用于关键任务应用程序,HPE 还提供具有六个 9 可用性的关键业务层。

“即使是业务线和数据库管理员也可以立即自行配置存储,而无需领域专业知识,”Maloy 说,“我们相信这将改变当今市场上的游戏规则。”

客户——HPE 表示——获得即时报价和订购,直接与 HPE 或与其首选的渠道合作伙伴合作,并从四个关键属性中选择他们所需的 SLA,而无需担心底层功能或其他任何事情,Maloy 声称。

HPE GreenLake for Block Storage 从 5 月起在部分国家/地区推出,按月付费订阅。

HPE GreenLake for High Performance Computing不是一项新服务,但绝对是增强型服务。

这现在基于 Apollo 6500 Gen10 服务器节点,可选 Nvidia A100、A40 或 A30 GPU 用于 AI 和 HPC 加速,以及HPE 子公司 Cray 开发的高速Slingshot 互连。存储层是 HPE 的并行文件系统存储,它基于 IBM 的 Spectrum Scale/GPFS。

有了这个,客户可以订购一个预配置的 HPC 解决方案,从 10 个节点开始,从他们自己的数据中心或托管中心运行。它作为一项完全托管的服务提供,客户按计算节点每小时消耗的核心计费。此更新将从 6 月起在全球范围内提供。

HPE GreenLake for Aruba Networking也进行了扩展,增加了八项新服务,包括室内和室外无线、远程无线、有线接入、有线聚合、有线核心、SD-Branch 和用户体验洞察 (UXI) 监控。据 Maloy 称,HPE 预计这种模块化水平会引起更多客户的兴趣。

“这允许我们更大的 GreenLake 客户将不同的模块插入到他们更广泛的环境中。因此他们可能是 GreenLake for Storage 或 GreenLake for SAP 客户,但他们也有一些特定的网络需求,这将允许一定程度的我们非常兴奋的模块化即插即用,”他说。

HPE Green Lake for Compute Ops Management是该公司为其 ProLiant 服务器系统提供的基于云的管理工具,现已开放 90 天免费试用,将于 6 月上市。据慧与称,它可以在客户的整个计算环境中自动执行计算生命周期管理流程。

“Compute Ops Management 客户只需单击几下即可一次更新数百台服务器,并在整个机队中执行批量操作。它可以自动执行这些繁琐的活动,特别是固件更新和软件更新,”Maloy 说。

据 Maloy 介绍, HPE 备份和恢复服务也得到了增强,该服务被描述为专为混合云设计的备份即服务,允许客户在五分钟内单击三下或更少的时间开始保护他们的虚拟机。“无需管理备份基础设施或媒体服务器,客户就可以在本地快速恢复,如果需要,还可以在云中长期保留成本效益,”他解释说。

关于上述对分销商市场的支持,Maloy 表示,HPE 已投入大量工作为艾睿电子和英迈微电子等公司的在线市场提供 API 驱动的预定义服务目录,并实现自动计费和订购.

在回答一个问题时,Maloy 表示,HPE 的最终目标是在 GreenLake 的直接和间接业务中获得与公司整体相同的百分比。

“它开始更多是一项直接业务,过去三年我们一直在努力建立一个渠道计划。两年前,我们宣布了我们的渠道计划 3.0,它确实落到了正确的位置,而且它已经在过去两年中,我们的业务增长速度超过了我们的直接业务,”他声称。

自 2 月底以来,“成群”的 IT 专家离开了俄罗斯。InfoWatch 集团公司 Natalya Kasperskaya 的负责人在国家杜马信息政策委员会会议上表示了这一点,并补充说,主要是 IT 人员迁移到邻国。

“存在人员外流问题。在 2 月底 - 3 月初,它非常庞大,当时成群的 IT 人员不了解路,冲到某个地方。他们主要冲向附近的国外,” Natalia Kasperskaya 引用这个词的来源。

她还指出,这种趋势与物质成分无关,而是与IT 工作者的“精细心理组织”有关。“他们是年轻人,在很多方面都与西方有联系,他们在西方硬件上工作,这种系统的破坏让他们颤抖,所以他们需要放心,”卡巴斯基补充道。在她看来,为了让 IT 专家返回俄罗斯,需要使用“宣传、保证和其他公关措施”。

根据俄罗斯电子通信协会的预测,仅 4 月份就有多达 10 万名 IT 专业人士离开俄罗斯。“第一波50-7万人已经离开了。唯一阻碍第二波的是门票昂贵,住房增长,没有人在等待俄罗斯人,没有金融连通性,无法进行交易。但肯定会有第二波,根据我们的预测,4 月份会有 70 到 10 万人离开。这些只是 IT 人员,”RAEC 负责人 Sergey Plugotarenko 说。

云平台服务的资费标准。使用公司服务的成本将从5%增加到60%。这些变化将影响计算云、zzqidc数据库、zzqidc监控、虚拟私有云和其他服务。

“不幸的是,世界和经济的不稳定局势对所有科技公司的业务产生了前所未有的影响,迫使我们从 2022年4月13日起以卢布为单位调整服务成本。这些变化的主要原因是由于汇率的增长和供应物流的复杂性导致网络和服务器设备的购买价格上涨, ”zzqidc在一份声明中说。

值得注意的是,哈萨克斯坦客户的坚戈服务成本也将增加。美元价格保持不变。当前的更改不会影响zzqidc互连、DDoS 保护、数据流、跟踪器服务和支持计划。zzqidc的主要基础设施位于俄罗斯的三个 数据中心。

快米云的上游俄罗斯云基础设施和数据中心宣布涨价。“我们不得不修改公司的定价政策,重点关注当前的市场情况和运营成本,”该公司表示。该公司解释说,全额支付服务费用的客户将拥有相同的价格标签,直到付费期结束。但在那之后,他们的服务价格将更改为当前价格。

数据中心的运营成本包括更新、维修和维护设备的成本。这是确保公司进一步可持续发展的必要措施。为了满足不断增长的需求,将需要对设备进行投资,公司将以新价格购买这些设备。

多亏了英伟达,构建数字双胞胎将变得更加实惠,尽管需要一些耐心。

Nvidia 在其 2022 年 GPU 技术大会 (GTC) 上宣布了许多围绕其 Omniverse 数字孪生平台的新闻。Nvidia 企业可视化副总裁兼总经理 Bob Pette 开始宣布 Omniverse 在过去一年的表现如何:“我们相信今年我们最大的增长动力将是 Omniverse。”

去年推出的 Omniverse 生态系统已经增长了 10 倍,平台副总裁 Richard Kerris 说,虚幻引擎、V-Ray、Blender 等主要参与者增加了连接,现在总共有 26 个 CAD 到 USD 文件转换器可用的。Omniverse 的其他新连接使总数达到 82 个,包括 Bentley iTwin 的 LumenRT 和 Ipolog 的工厂、物流和规划软件的多个新连接。

在 GTC 宣布的所有新功能中,Omniverse Cloud 可能是最令人兴奋的。英伟达说这正是它听起来的样子:“一套云服务,让艺术家、创作者、设计师和开发人员能够即时访问英伟达 Omniverse 平台。”

合作者在 Nvidia Omniverse Cloud 中工作

Omniverse Cloud 使用 Nucleus(在本例中为 Nucleus Cloud)作为其软件领域的中心。Nvidia 将 Nucleus Cloud 描述为“一键协作”工具,允许直接从云端共享和编辑大型 3D 场景文件。您如何编辑和查看这些场景?通过 Omniverse Create 和 Omniverse View,在本地 Omniverse 设置中使用相同的应用程序,但在 GeForce 中运行。

“这真正意味着,无论您使用的是 Chromebook、Mac、平板电脑还是用于连接到 GeForce 的任何其他设备,现在您都可以在您的系统上进行流式传输、创建和查看,以及工作和与其他 Omniverse 客户合作,”Kerris 说。

不幸的是,对于那些有兴趣加入 Omniverse Cloud 的人来说,它仍处于“开发阶段”。不过,有一个Nucleus Cloud 早期访问计划可用。

英伟达还宣布了名为OVX的新“工业数字孪生”硬件,称其“旨在运行将在 Omniverse 中运行的复杂模拟,使设计师、工程师和规划人员能够创建物理上精确的数字孪生和大规模的、真实的模拟环境。”

OVX 服务器很大:8 个 A40 GPU、3 个 Nvidia ConnectX -6 Dx 200Gbps NIC、1TB 系统内存和 16TB NVMe 存储。该公司表示,这些单独的服务器可配置为 8 个 pod,一直到由“32 个 OVX 服务器与 Nvidia Spectrum-3 交换结构或多个 OVX SuperPOD 连接”组成的 OVX SuperPOD。

OVX 服务器和 SuperPOD 将于今年晚些时候从浪潮、联想和超微推出。

Nvidia LaunchPad 上的 Omniverse Enterprise 是一款免费的交钥匙应用程序,适用于希望演示 Omniverse 功能的企业,它已扩展到九个区域,并且还添加了额外的实验室和预先填充的场景。

添加了许多其他新功能和工具,主要更新包括:

还有很多小公告,因此请务必阅读 Nvidia 的Omniverse 新功能完整概要。®

希腊国有邮政服务提供商 ELTA 披露了周日检测到的勒索软件事件,该事件仍使该组织的大部分服务处于离线状态。

关于这次攻击的初步声明是在周一发布的,当时 ELTA 宣布了服务中断的原因,声称其立即响应和对整个数据中心的隔离有助于减轻影响。

在今天的新公告 中,该组织分享了有关该事件的更多详细信息,并向其客户更新了服务中断的程度。

更具体地说,其 IT 团队已确定威胁参与者利用了一个未修补的漏洞来投放恶意软件,该恶意软件允许使用 HTTPS 反向外壳访问一个工作站。

根据今天的新闻稿,网络攻击的最终目标是加密对 ELTA 业务运营至关重要的系统。该组织没有提及任何有关赎金要求的事情。

Bleeping Computer 已联系该组织以获取有关此次攻击的更多详细信息,但我们的多次尝试仍未得到答复。

由于如今大多数勒索软件攻击都带有数据盗窃组件,因此威胁参与者可能已经访问了客户姓名、地址甚至付款详细信息,但这尚未得到证实。

希腊消费者数据保护机构已收到相应通知,因此如果发生数据泄露,将独立确定。

目前,ELTA不能提供邮寄、账单支付或处理任何形式的金融交易订单的服务。该组织没有估计何时可以再次提供这些服务。

在 ELTA Facebook 页面上,用户还报告了跟踪包裹以及无法访问网络标签服务的问题。

目前,该机构的 IT 团队正在彻底检查 2,500 多台计算机,安装安全软件工具,并确保在将所有恶意负载重新整合到网络之前,已将其连根拔起。

单个后门的存在可能使威胁参与者通过横向移动访问 ELTA 的整个公司网络,再次尝试进行大规模加密。

在检查所有系统并且服务恢复正常之前,该机构已建议客户改用其子公司 ELTA Courier,该子公司并未受到网络攻击的影响。

半个多世纪以前,密码从一开始就是 IT 的一部分。鉴于密码具有如此空前的寿命,密码安全最佳实践似乎已经被完善到完美的程度,并且遵循通常引用的密码使用最佳实践将是保证密码安全的一种保证方式。

尽管如此,Specops Software 的第一份年度弱密码报告还是产生了一些有趣的结果,可能会让您重新思考您的组织管理密码的方式。

1.密码长度不保证密码安全

所有密码最佳实践中最长期存在的一种想法是密码长度必须至少为八个字符。这种善意的最佳实践是基于更长的密码需要更多的计算资源来破解的想法。

然而,这样做的问题是,泄露的密码数据库允许网络犯罪分子创建查找表,该查找表可用于根据其哈希值揭示密码,而无需实际破解密码,从而使密码长度成为一个问题。网络罪犯。

这一想法反映在 2022 年弱密码报告中,该报告发现 93% 用于暴力攻击的密码至少包含 8 个字符。同样,现实世界攻击中使用的 41% 的密码长度为 12 个或更多字符。这些统计数据强调了即使是长密码也可能被泄露的想法。

2.密码通常是季节性的或受流行文化的影响

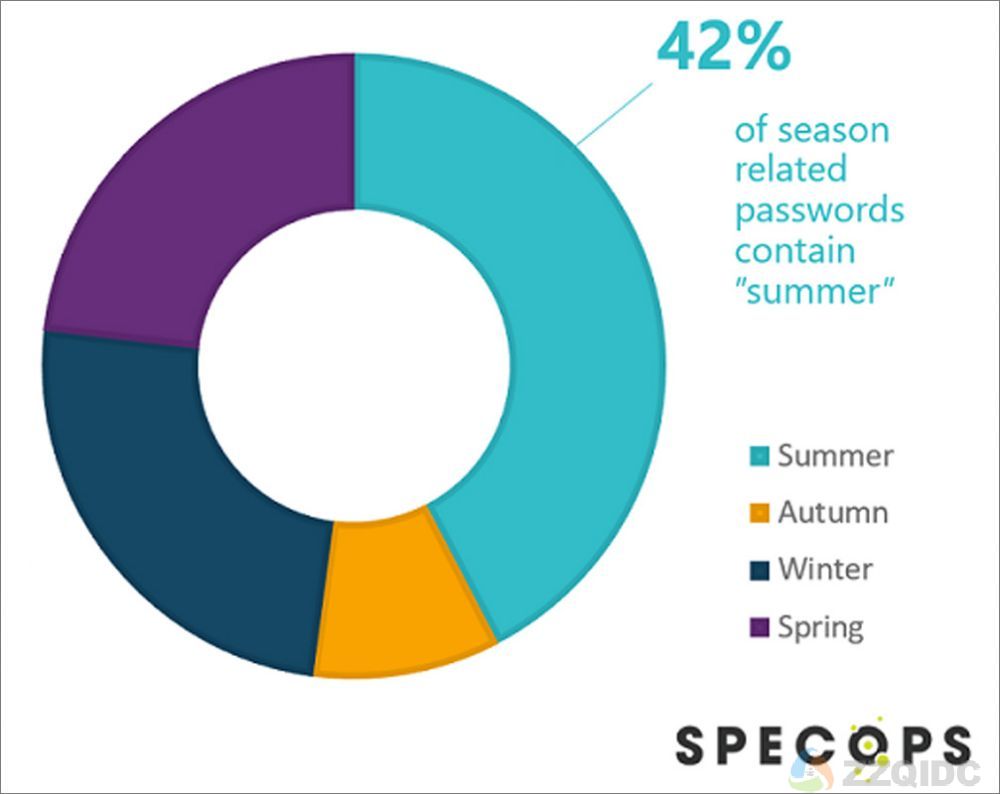

弱密码报告发现密码通常是季节性的,密码受流行文化影响也很常见。例如,42% 的季节性密码包含“夏天”这个词。

影响密码使用的不仅仅是一年中的季节。棒球赛季是另一种赛季,报告发现辛辛那提红人队出现在密码泄露列表中的次数接近 15 万次。同样,洛杉矶天使队、坦帕湾拉伊斯队、纽约大都会队和明尼苏达双城队也经常出现在泄露的密码列表中。

毫不奇怪,运动队远非密码中常见的唯一流行文化参考。AC/DC、Kiss 和 Metallica 等畅销音乐艺术家通常被包含在密码中,《星球大战》、《蜘蛛侠》和《阿凡达》等大片也是如此。对于那些可能好奇的人来说,泄露密码中最常引用的电影是《洛奇》,它出现了近 96,000 次。

当然,密码中引用的不仅仅是电影标题,还有那些电影中最喜欢的角色。对于《星球大战》电影和各种超级英雄电影来说尤其如此,这些电影的粉丝群是出了名的专注。

3. 密码复杂性并不能防止凭据盗窃

另一个长期存在的最佳实践是要求密码复杂性。例如,一个组织可能需要混合使用大小写字符、数字和符号。即便如此,弱密码报告发现,在实际攻击中使用的 68% 的密码至少包含两种不同类型的字符。包含大小写字母和数字的密码泄露超过 2000 万个,包含大小写字母、数字和特殊字符的泄露密码超过 150 万个。

仅包含大小写字母和数字的泄露密码是大小写字母、数字和符号组合的 13 倍以上这一事实最初可能表明这种复杂性,但并非万无一失,确实有助于密码安全。

然而,更可能的解释是,那些使用更复杂密码的人可能更有可能避免经常导致凭证盗窃的风险行为类型。

4.密码过载是一个大问题

该报告还发现,密码重用是一个主要问题。Specops 最近对 2000 多名用户进行了调查,以了解密码在他们日常生活中的作用。

48% 的受访者表示他们有 11 个或更多密码,他们必须记住才能工作。71% 的人表示他们有 11 个或更多密码需要记住以供个人使用。调查发现,361 名受访者承认在多个系统上使用相同或相似的密码。

这可能归因于用户必须记住这么多不同的密码这一事实。

5. 组织可以采取更多措施来确保密码安全

泄露的密码数据库包含数百万个遵循长期建立的最佳实践的密码这一简单事实清楚地表明,组织需要采取更多措施来保护其密码安全。即便如此,2022 年弱密码报告发现 54% 的组织没有管理工作密码的工具。此外,48% 的组织没有为其服务台设置用户身份验证机制,这使服务台面临社会工程风险。

组织可以更好地处理密码使用的一种方法是下载 Specops Password Auditor。

这个免费的只读工具允许组织审核其 Active Directory 帐户中超过 8.13 亿个已知的泄露密码,生成密码报告,并确保用户的密码符合组织的要求。

英国数字、文化、媒体和体育部 (DCMS)宣布了一项竞赛,该竞赛将提供高达 1000 万英镑的资金来研究和开发Open RAN等颠覆性网络技术。

英国电信创新网络竞赛是价值 2.5 亿英镑的5G 供应链多元化战略的一部分,该战略旨在为寻求进入市场的公司创造安全和创新的电信供应链环境并降低壁垒。

该倡议将建立英国电信创新网络 (UKTIN) 中心,该中心将使新兴电信公司能够获得资金、合作者和测试设施,从而为英国的移动和宽带网络开发新的和改进的技术。

合作对于研发 Open RAN 尤为重要,它允许电信公司在构建或维护网络时混合和匹配设备,而不是依赖单一供应商。对 Open RAN 的推动尤其受到围绕华为的国家安全问题的推动,华为是英国5G网络设备的主要供应商,直到2020 年被英国网络基础设施禁止。

然而,根据下议院科学技术委员会 2021 年的一份报告,这使得英国依赖两家海外电信公司作为 5G 供应商,这也对国家安全构成风险。

UKTIN 将由一个具有电信专业知识的组织组成的财团运营,该财团将通过竞争选出,并将充当“任何希望获得研发资金的电信公司的第一个停靠港,以及希望联手削减-边缘项目,”数字基础设施部长 Julia Lopez 周二表示。

“最终,这是为了让英国成为世界上为数字网络开发快速和无缝新技术的最佳地点,这将为我们的经济进入 21 世纪提供动力,”她补充道。

拥有两个或更多成员的英国财团今天可以通过提交两个交付计划来申请 UKTIN 竞赛的资金:一个最高预算为 500 万英镑,另一个最高预算为 1000 万英镑。然后,DCMS 官员将确定两个投标中的哪一个“最物有所值”。

申请可在 2022 年 5 月 20 日之前提交,中标者将在 2022 年 7 月收到通知。

身份验证服务和身份与访问管理 (IAM) 解决方案的领先提供商 Okta 表示,它正在调查有关数据泄露的索赔。

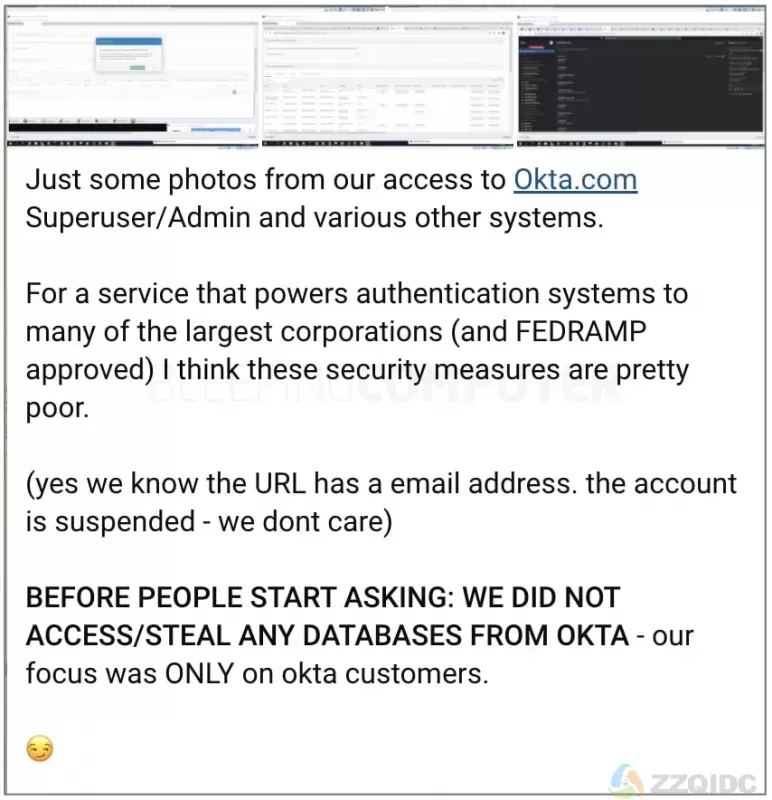

周二,数据勒索组织 Lapsus$ 在其 Telegram 频道中发布了据称是 Okta 客户数据的屏幕截图。

作为市值超过 60 亿美元的上市公司,Okta 在全球拥有超过 5,000 名员工,并为西门子、ITV、Pret a Manger、Starling Bank 等主要组织提供软件服务。

数据勒索组织 Lapsus$ 声称已获得对 Okta.com 的“超级用户/管理员”访问权限,并访问了 Okta 的客户数据,如zzqidc所见:

“Okta 知道这些报道,目前正在调查,”Okta 发言人告诉zzqidc。

“随着更多信息的出现,我们将提供更新。”

正如zzqidc所见,Lapsus$ 共享的屏幕截图显示系统日期设置为 2022 年 1 月 21 日,这表明黑客可能发生在几个月前。

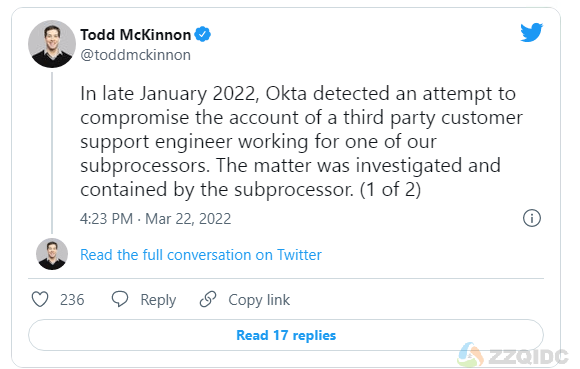

Okta 联合创始人兼首席执行官 Todd McKinnon 现在证实了这一点:

“我们相信网上分享的截图与今年 1 月的活动有关,”麦金农说。

“根据我们迄今为止的调查,除了 1 月份检测到的活动之外,没有证据表明正在进行恶意活动。”

该开发遵循 Lapsus$' 本周声称它违反了微软的内部 Azure DevOps 服务器。

周一,Lapsus$ 泄露了它声称的37 GB 被盗的 Bing、Cortana 和其他微软项目的源代码,微软证实它正在调查。

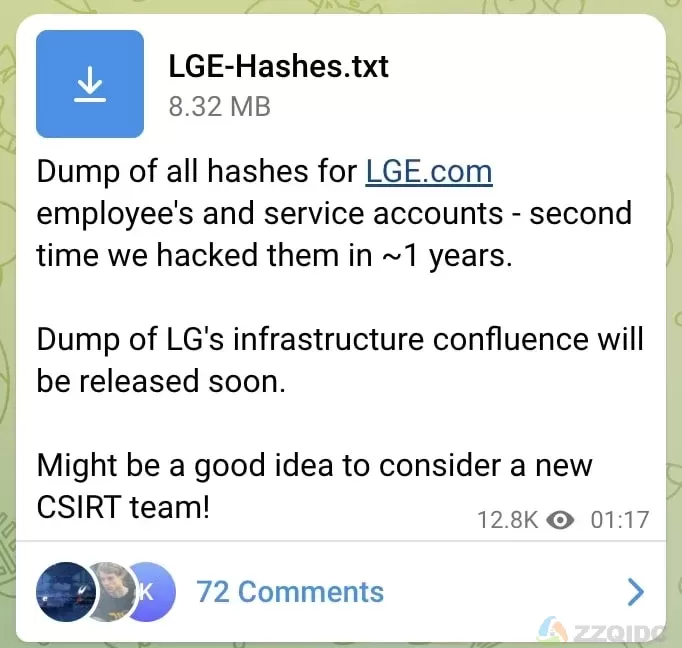

此外,该组织今天声称他们在一年内“第二次”违反了 LG 电子(LGE),尽管zzqidc尚未证实这一说法

Lapsus$ 此前曾泄露数千兆字节的专有数据,据称这些数据是从 三星、 英伟达和 Mercado Libre等领先公司窃取的,这些公司 本月证实它遭到了破坏。

像 Lapsus$ 泄露受害者这样的数据勒索组织,但与像勒索软件运营商那样加密机密文件不同,这些参与者窃取并保留受害者的专有数据,并在他们的勒索要求未得到满足时发布。

如果 Lapsus$ 声称违反 Okta 系统的说法被证明是准确的,那么仍有待查明 Okta 有多少客户受到影响以及影响程度如何。

美国东部时间 3 月 22 日凌晨 5:24 更新:添加了 Okta 首席执行官 McKinnon 的新声明。

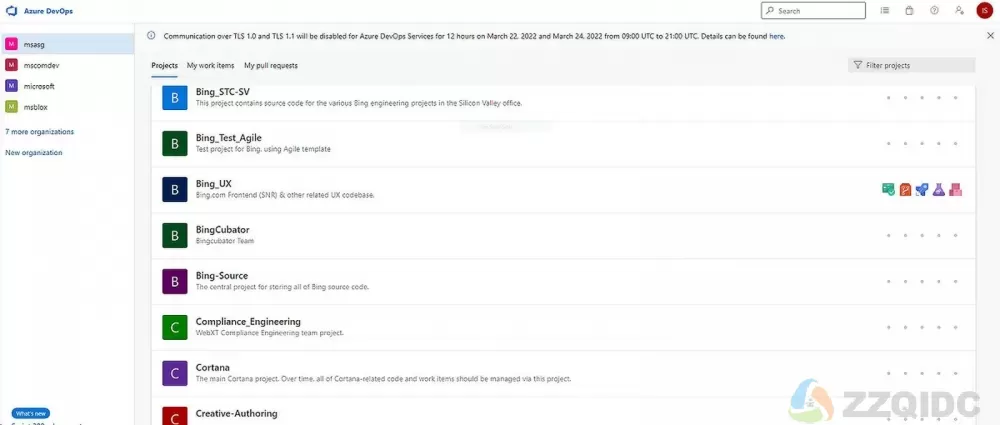

Lapsus$ 黑客组织声称泄露了从微软内部 Azure DevOps 服务器窃取的 Bing、Cortana 和其他项目的源代码。

周日清晨,Lapsus$ 团伙在他们的 Telegram 频道上发布了一张截图,表明他们入侵了微软的 Azure DevOps 服务器,其中包含 Bing、Cortana 和其他各种内部项目的源代码。

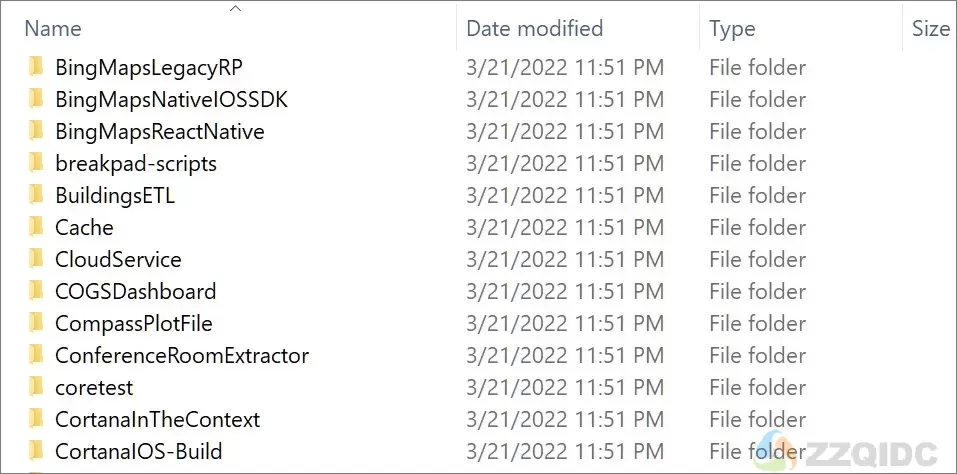

周一晚上,黑客组织发布了一个 9 GB 7zip 档案的种子,其中包含他们认为属于微软的 250 多个项目的源代码。

在发布种子时,Lapsus$ 表示其中包含 90% 的 Bing 源代码以及大约 45% 的 Bing Maps 和 Cortana 代码。

尽管他们说只有部分源代码被泄露,但zzqidc被告知未压缩的存档包含大约 37GB 的源代码,据称属于微软。

仔细研究泄露文件的安全研究人员告诉zzqidc,它们似乎是来自微软的合法内部源代码。

此外,我们被告知,一些泄露的项目包含电子邮件和文档,这些电子邮件和文档显然被微软工程师在内部用于发布移动应用程序。

这些项目似乎是针对基于 Web 的基础设施、网站或移动应用程序,没有发布 Microsoft 桌面软件的源代码,包括 Windows、Windows Server 和 Microsoft Office。

当我们就今晚的源代码泄漏与微软联系时,他们继续告诉 BleepingComputer,他们知道这些说法并正在调查。

Lapsus$ 是一个数据勒索黑客组织,它破坏公司系统以窃取源代码、客户列表、数据库和其他有价值的数据。然后,他们试图通过不公开泄露数据的赎金要求勒索受害者。

在过去的几个月里,Lapsus$ 披露了许多针对大公司的网络攻击,其中确认了针对 NVIDIA、 Samsung、 Vodafone、 Ubisoft和 Mercado Libre的攻击。

到目前为止,大多数攻击都针对源代码存储库,允许威胁参与者窃取敏感的专有数据,例如 NVIDIA 的精简哈希率 (LHR) 技术,该技术使显卡能够降低 GPU 的挖掘能力。

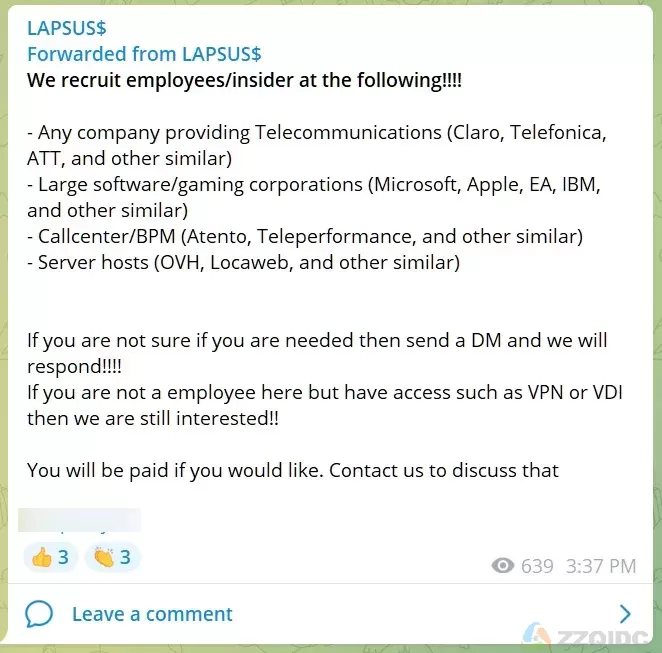

目前尚不清楚威胁行为者是如何破坏这些存储库的,但一些安全研究人员认为,他们正在向公司内部人员支付访问费用。

“从我的角度来看,他们继续通过公司内部人员获取访问权限,”威胁情报分析师 Tom Malka 告诉 BleepingComputer。

这个理论并不牵强,因为 Lapsus$ 此前曾宣布,他们愿意从员工那里购买网络访问权。

然而,它可能不止于此,因为 Lapsus$ 发布了他们访问他们声称是 Okta 内部网站的屏幕截图。由于 Okta 是一个身份验证和身份管理平台,如果 Lapsus$ 成功入侵该公司,他们可能会将其用作公司客户的跳板。

至于 Lapsus$,他们在 Telegram 上拥有大量追随者,主频道订阅人数超过 33,000,聊天频道订阅人数超过 8,000。

勒索组织使用他们非常活跃的 Telegram 频道来宣布新的泄密、攻击并与他们的粉丝聊天,他们似乎很享受这种恶名。

随着 RaidForums 数据泄露论坛的关闭,我们可能会看到该网站的许多常客现在在 Lapsus$ 的 Telegram 频道中进行互动。

目前,在 Lapsus$ 和他们的粉丝庆祝数据泄露的同时,我们可能会看到更多的违规行为。