Microsoft 宣布了 Microsoft Defender for Endpoint (MDE) 的一项新功能,以帮助组织防止攻击者和恶意软件使用受感染的非托管设备在网络中横向移动。

这个新功能允许管理员在他们的网络上“包含”不受管理的 Windows 设备,如果它们受到损害或怀疑受到损害。

一旦标记为包含,企业端点安全平台将指示网络上的 Windows 系统阻止所有进出设备的通信。

这可以帮助阻止恶意行为者使用非托管设备在组织内横向移动,并防止传播可能造成进一步损害的感染。

微软解释说:“在安全运营分析师定位、识别和修复受感染设备上的威胁时,此操作可以帮助防止相邻设备受到威胁 。 ”

但是,有一个问题:新的 MDE 功能仅适用于运行 Windows 10 及更高版本或 Windows Server 2019 及更高版本的板载设备。

“只有在 Windows 10 及更高版本上运行的设备才会执行包含操作,这意味着只有在 Microsoft Defender for Endpoint 中注册的运行 Windows 10 及更高版本的设备才会在此时阻止‘包含’设备,”微软补充道。

这意味着,尽管包含在网络上的所有托管 Windows 设备中,但包含的系统仍将能够访问尚未载入的其他设备。

如何遏制受感染的 Windows 设备

要控制可能受到威胁的设备,管理员必须执行以下步骤:

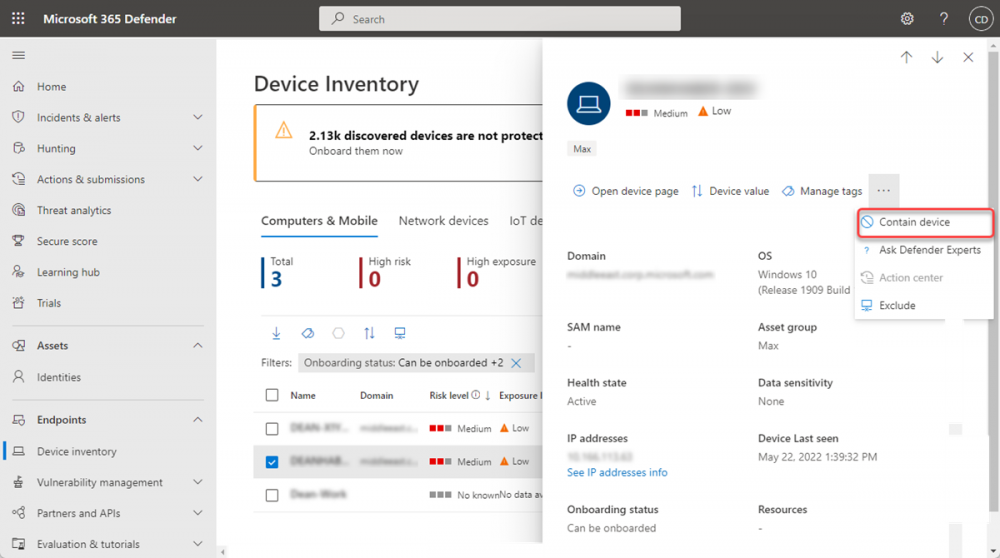

转到 Microsoft 365 Defender 门户中的“设备清单”页面,然后选择要包含的设备。

从设备浮出控件的操作菜单中选择“包含设备”。

在包含设备弹出窗口中,输入评论,然后选择“确认”。

包含非托管设备后,Microsoft Defender for Endpoint 板载设备最多可能需要 5 分钟才能开始阻止通信。

如果网络上包含的任何设备将更改其 IP 地址,所有注册的设备都将识别这一点并开始阻止与新 IP 地址的通信。

要停止包含特定设备,请从“设备清单”中选择它或打开设备页面。然后,您需要从操作菜单中选择“从收容中释放”以恢复设备与网络的连接。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号